WikiLeaks continue de déballer le lot de documents et outils de piratage de la CIA qui est en sa possession ; lequel a commencé à être publié le 7 mars à travers lopération baptisée Vault 7. Pratiquement chaque semaine, le lanceur dalertes a mis en ligne, vague après vague, de nombreux manuels utilisateur et des bouts de code de certains outils de larsenal de lagence américaine. La liste est longue et l'on peut citer loutil Weeping Angel, un implant pour transformer les smart TV de Samsung en dispositifs découte, ou encore Marble, qui permet à la CIA de masquer ses traces après ses attaques et orienter les chercheurs en sécurité sur des pistes de hackers chinois ou russes. Lun des derniers que nous avons signalés était Grasshopper, un outil pour développer des malwares personnalisés ciblant les PC Windows, mais également échapper à la détection des antivirus.

WikiLeaks continue de déballer le lot de documents et outils de piratage de la CIA qui est en sa possession ; lequel a commencé à être publié le 7 mars à travers lopération baptisée Vault 7. Pratiquement chaque semaine, le lanceur dalertes a mis en ligne, vague après vague, de nombreux manuels utilisateur et des bouts de code de certains outils de larsenal de lagence américaine. La liste est longue et l'on peut citer loutil Weeping Angel, un implant pour transformer les smart TV de Samsung en dispositifs découte, ou encore Marble, qui permet à la CIA de masquer ses traces après ses attaques et orienter les chercheurs en sécurité sur des pistes de hackers chinois ou russes. Lun des derniers que nous avons signalés était Grasshopper, un outil pour développer des malwares personnalisés ciblant les PC Windows, mais également échapper à la détection des antivirus. Ce weekend, WikiLeaks a révélé lexistence dun autre outil baptisé Archimedes, qui lui-même était une mise à jour dun autre outil de la CIA, baptisé Fulcrum. Ce dernier vise à attaquer un réseau LAN distant et d'après le guide utilisateur publié par WikiLeaks, Fulcrum « facilite l'utilisation d'une machine contrôlée [par la CIA] pour pivoter vers une autre machine cible non compromise qui se trouve sur le même LAN. L'application effectuera une attaque man-in-the-middle sur l'ordinateur cible. L'application va surveiller ensuite le trafic HTTP de la machine cible et rediriger la cible vers l'URL fournie lorsque les conditions appropriées sont respectées. »

Avant daller plus loin, rappelons quun réseau local ou LAN (Local Area Network) est un réseau informatique à travers lequel les terminaux qui y participent s'envoient des trames au niveau de la couche de liaison sans utiliser daccès à internet, ce qui permet notamment de limiter les risques dattaques informatiques. Lattaque de la CIA repose donc sur une « machine pivot », une machine contrôlée sur laquelle Fulcrum est exécutée.

« Fulcrum n'est pas un exploit ou un ver », est-il précisé dans le guide utilisateur. « Il ne fera pas d'exécution de code arbitraire sur une machine distante et ne créera pas d'escalade de privilège sur la machine pivot. Il n'affectera pas les applications ou les systèmes d'exploitation sur les machines pivots ou cibles. Fulcrum ne va pas se répliquer ou cibler automatiquement les machines sur un réseau local ... Fulcrum dirigera le trafic HTTP d'une machine cible vers l'URL de choix de l'attaquant ».

Lattaque de la CIA est une attaque main-in-the-middle basée sur lARP spoofing. Pour information, lAddress Resolution Protocol (ARP, protocole de résolution dadresse) est un protocole effectuant la traduction dune adresse de protocole de couche réseau (typiquement une adresse IPv4) en une adresse MAC (typiquement une adresse Éthernet), ou même de tout matériel de couche de liaison. Il se situe à linterface entre la couche réseau et la couche de liaison. Fulcrum se concentre uniquement sur l'environnement IPv4 et Ethernet ; la combinaison d'IPv4 et Ethernet représentant l'écrasante majorité des réseaux locaux (LAN), est-il indiqué dans le manuel utilisateur.

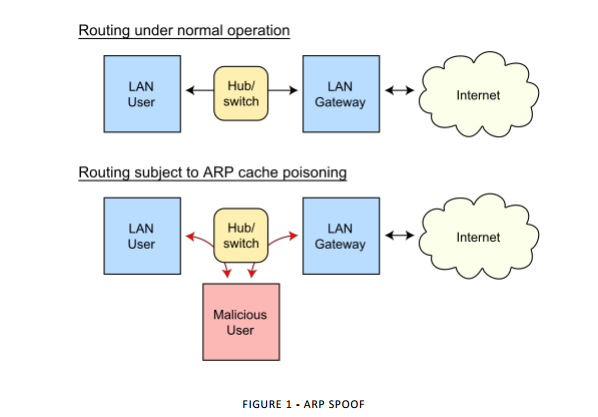

La technique ARP Spoofing est utilisée sur un réseau local pour permettre à une machine contrôlée par un attaquant d'intercepter des trames de données de machines du réseau, allant vers d'autres destinations. Cela place la machine de l'attaquant au milieu de tout trafic de la machine de la cible vers une autre destination.

La CIA explique dans son manuel que « l'ARP Spoofing compromet la traduction d'adresse IPv4 des machines cibles en adresses MAC en envoyant des paquets ARP falsifiés qui associent l'adresse MAC de l'attaquant à l'adresse IP d'un autre hôte (par exemple, la passerelle par défaut). Tout le trafic destiné à cette adresse IP serait donc envoyé par erreur à l'attaquant », comme vous pouvez le voir sur la figure suivante.

Fulcrum utilise l'ARP spoofing pour se placer entre la machine cible et la passerelle par défaut sur le réseau local afin qu'il puisse surveiller tout le trafic quittant la machine cible. Une fois que tout le trafic réseau de la machine cible est acheminé vers la machine pivot, Fulcrum surveille des messages HTTP spécifiques. Connaissant l'activité de la machine cible, la CIA peut créer une fausse page Web identique à un site visité par la machine cible. Et quand la victime tentera daccéder à ce site, Archimedes va la piéger en ouvrant la copie, par exemple pour récupérer des informations, des identifiants, etc. Ce logiciel a été spécialement conçu pour les environnements Windows XP, Vista et Seven.

Sources : Communiqué de WikiLeaks, Guide utilisateur Archimedes, Guide utilisateur Fulcrum

Quel est votre avis sur le sujet ?

Quel est votre avis sur le sujet ?