En 2012, le réseau professionnel LinkedIn a été la victime dun accès non autorisé puis de la divulgation des mots de passe de ses utilisateurs. La semaine passée, suite à une information qui lui a permis de mener sa propre enquête, LinkedIn a confirmé « quun volume plus important de données a été publié et qui prétend renfermer une combinaison dadresses mails et mots de passe hashés de plus de 100 millions de membres LinkedIn issus du même vol de 2012 ». Lentreprise a alors décidé de révoquer les mots de passe susceptibles dêtre concernés et a annoncé la fin de cette opération le 23 mai dernier.

En 2012, le réseau professionnel LinkedIn a été la victime dun accès non autorisé puis de la divulgation des mots de passe de ses utilisateurs. La semaine passée, suite à une information qui lui a permis de mener sa propre enquête, LinkedIn a confirmé « quun volume plus important de données a été publié et qui prétend renfermer une combinaison dadresses mails et mots de passe hashés de plus de 100 millions de membres LinkedIn issus du même vol de 2012 ». Lentreprise a alors décidé de révoquer les mots de passe susceptibles dêtre concernés et a annoncé la fin de cette opération le 23 mai dernier.LeakedSource, le moteur de recherche de données piratées, avait également à sa disposition cette base de données et a fait une liste des 50 mots de passe les plus utilisés. Encore une fois, lévidence de ces mots de passe a été soulignée : les trois mots de passe les plus utilisés étaient, dans lordre, 123456 (utilisé par plus de 753 000 membres), linkedin (utilisé par plus de 172 000 membres) et password (utilisé par plus de 144 000 membres).

Suite à ces évènements qui sont loin dêtre isolés, Alex Simons, Director of Program Management dActive Directory chez Microsoft, a avancé que « vous avez sans doute été au courant des informations datant de la semaine dernière qui ont fait état dun pirate qui vendait une liste de 117 millions de noms dutilisateurs et mots de passe qui ont fuité de LinkedIn. Avec ce genre de fuites qui se passe presque sur une base hebdomadaire désormais, que peuvent faire les gens pour se protéger ? Et, si vous êtes un administrateur système, que pouvez-vous faire pour protéger les comptes de vos utilisateurs ? ». Aussi, il a fait appel à Robyn Hicock et Alex Weinert, de léquipe Identity Protection, pour partager avec les administrateurs, mais également les utilisateurs les étapes quils pourraient suivre pour protéger leurs comptes.

Alex Weinert a expliqué que les approches consistant à :

- exiger une taille de mot de passe ;

- exiger une « complexité » du mot de passe ;

- définir une périodicité régulière de lexpiration du mot de passe

facilitent en réalité le crack des mots de passe. Pourquoi ? « Parce que les humains agissent de façon prévisible lorsquils font face à ce genre dexigence »

Microsoft avance voir plus de 10 millions dattaques sur des comptes utilisateur par jour. Aussi, pour sassurer que les utilisateurs sappuient sur des mots de passe uniques et difficiles à deviner, Microsoft a choisi dinterdire de façon dynamique les mots de passe communs aussi bien dans les comptes Microsoft que dans le système Azure AD.

Lorsquil est question de listes de mots de passe qui sont issues dune faille dans le système, Microsoft trouve un point de ressemblance entre les cybercriminels et son équipe Azure AD Identity Protection : les deux entités analysent toutes les deux les mots de passe qui sont le plus souvent utilisés. Seulement, « les méchants se servent de ces données pour leurs attaques - soit en concevant une table arc-en-ciel, soit en essayant de pénétrer les comptes par force brute en utilisant les mots de passe les plus populaires. Tandis que ce que nous faisons avec ces données cest de vous empêcher davoir un mot de passe qui se rapproche de cette liste, de sorte que ces attaques ne fonctionneront pas ».

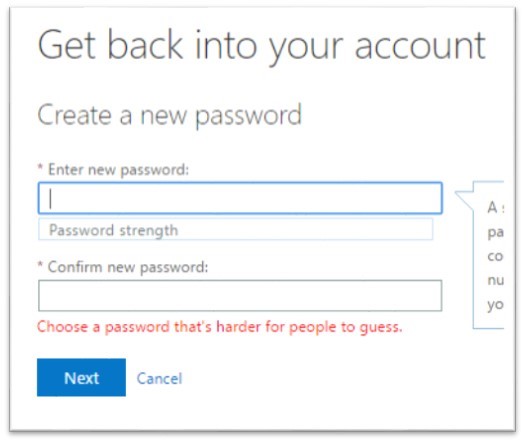

Ce service est déjà fonctionnel sur Microsoft Account Service et est en préversion privée sur Azure AD. Lentreprise a lintention de le déployer sur lensemble des utilisateurs Azure AD au courant des prochains mois. Voici ce que voient les utilisateurs dAzure AD dans la préversion privée :

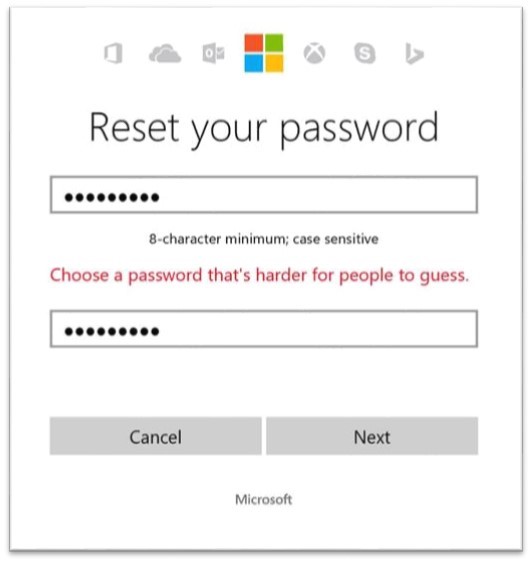

Voici ce qui saffiche sur les comptes des services Microsoft (Outlook, Xbox, OneDrive, etc.)

En plus d'interdire les mots de passe couramment utilisés pour améliorer la sécurité des comptes des utilisateurs, Microsoft a mis en place une fonctionnalité appelée Smart Password Lockout, destinée à ajouter un niveau supplémentaire de protection lorsqu'un compte est attaqué. Fondamentalement, la fonction a été conçue pour empêcher une intrusion étrangère à un compte lorsque les pirates tentent de deviner le mot de passe, même lorsquils leffectuent depuis lordinateur du titulaire du compte.

« Bien sûr, vous savez déjà que lorsque notre système de sécurité détecte un pirate qui essaye de deviner votre mot de passe en ligne, nous allons verrouiller le compte. Ce que vous ne savez probablement pas cest que nous travaillons dur pour nous assurer qu'ils ny pénètrent pas ! Nos systèmes sont conçus pour déterminer le risque associé à une session spécifique de connexion. Avec cela, nous pouvons appliquer la sémantique de verrouillage seulement pour les gens qui ne sont pas vous », a expliqué Weinert.

Par la suite, il recommande aux administrateurs Azure AD de vérifier que les utilisateurs ont des configurations convenables. Dans une carte blanche avec pour titre Microsoft Password Guidance et publiée récemment, Robyn Hicock a donné une série de recommandations pour la gestion de mots de passe, qui incluent lélimination des mots de passe vulnérables du système, léducation des utilisateurs, lutilisation de lauthentification à plusieurs facteurs, etc. Si la carte blanche a été publiée spécialement pour les plateformes Identity de Microsoft (Azure Active Directory, Active Directory, mais aussi les comptes Microsoft), il peut vraisemblablement être utile sur toute autre plateforme.

Source : blog Microsoft, Microsoft Password Guidance (au format PDF)

Et vous ?

Qu'en pensez-vous ?

Qu'en pensez-vous ?Voir aussi :

Plus de 100 millions d'identifiants de comptes LinkedIn issus d'un vol de données datant de 2012 sont vendus sur le Dark Web

Plus de 100 millions d'identifiants de comptes LinkedIn issus d'un vol de données datant de 2012 sont vendus sur le Dark Web