Pour la nouvelle année, les kits d'exploit reprennent du service

Pour la nouvelle année, les kits d'exploit reprennent du service avec une augmentation substantielle dans les activités des kits d'exploit Neutrino, RIG et Angler

Léquipe dHeimdal Security, un fournisseur de solutions de sécurité, a avancé « il semblerait que les cyber criminels se sont bien reposés et sont de retour de congés, parce que notre équipe a repéré une augmentation substantielle dans les activités des kits d'exploit Neutrino, RIG et Angler ».

Neutrino par exemple, propage désormais des rançongiciels de la classe Kovter qui exploite la navigation internet de ses victimes potentielles pour mieux les piéger : il y repère des sites pornographiques qui seront ensuite mis en avant dans la fausse page d'amende. Pour forcer les victimes à croire quils ont violé les lois de leur pays et devraient donc payer une amende (de 100 euros en général), il va rediriger les utilisateurs dordinateur vers des sites réels de pornographie enfantine. Neutrino répand également des rançongiciels de la famille Cryptolocker2.

« Cette nouvelle campagne s'est également accompagnée d'astuces subrepticement ajoutées : l'empoisonnement Google Blackhat SEO et une attention immédiate portée aux vulnérabilités de Flash Player comme vecteur de distribution ». Pour rappel, un empoisonnement SEO est une méthode d'attaque consistant à créer des sites web malveillants et d'utiliser des techniques d'optimisation pour influencer le référencement sur les résultats d'un moteur de recherche. En général, ces sites sont associés à des termes qu'un grand nombre de personnes est susceptible d'utiliser comme des expressions relatives à des fêtes, des nouveaux gadgets à la mode ou des vidéos virales.

« Durant cette campagne, du code malveillant a été injecté dans des sites web légitimes. Aussi, lorsque les visiteurs arrivent sur ces sites, la victime est envoyée vers une sélection de domaines dédiés qui se connectent à une série de nouveaux serveurs contrôlés par les attaquants. Ces nouveaux serveurs sont également la source de la charge utile pour amorcer l'infection ». Les chercheurs ont noté la capacité limitée des détections antivirus à déceler la charge utile.

La troisième version du kit d'exploit RIG exploite désormais de façon systématique des vulnérabilités dans des applications tierces parties populaires comme dobe Flash, Adobe Reader, Adobe Acrobat et Silverlight afin d'installer des logiciels malveillants sur des ordinateurs tournants sur des versions de Windows qui ne sont pas mises à jour en termes de sécurité. Le kit va se servir d'un empoisonnement Google Blackhat SEO. Parmi les expressions clés de sa campagne figurent « enlever arbre de Noël », « ce qui veut dire qu'en effectuant une simple recherche Google sur comment facilement enlever un arbre de Noël, un utilisateur peut obtenir un résultat qui pointe vers un essaim de sites web compromis où un code malicieux est injecté ». Les chercheurs expliquent que la version 3 du kit d'exploit RIG affiche un taux de succès de 56 % sur les ordinateurs tournant sur Windows 7 avec Internet Explorer 9. Le problème de sécurité vient principalement d'Adobe Flash Player, notamment de ses vulnérabilités CVE-2015-5119 et CVE-2015-5122 qui affichent toutes les deux la note maximale de sévérité (10).

Les découvertes de Palo Alto Networks corroborent cette thèse dans la mesure où :

- plus de 90 000 sites web compromis l'ont été à la suite d'une opération lancée avec le kit d'exploit Angler. Parmi eux en figurent 30 qui font partie de la liste des 100 000 sites les plus visités d'après le classement Alexa ;

- l'équipe a découvert une opération hautement organisée qui met à jour périodiquement le contenu malveillant sur l'ensemble des sites Web compromis ainsi que et tous les sites des kits d'exploit dans le même temps. Cela indique un canal sophistiqué et persistant de commande et de contrôle entre les attaquants et les sites Web compromis ;

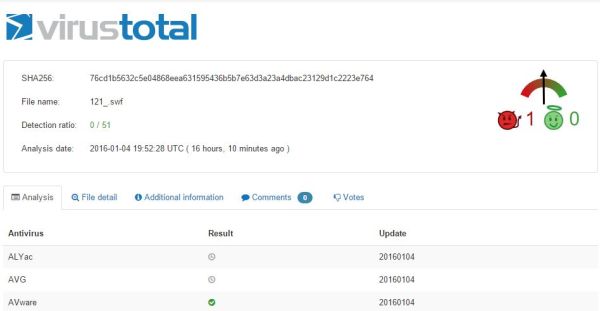

- l'équipe a découvert un contrôle fin sur la distribution du contenu malveillant : ce qui signifie que les scripts injectés peuvent rester invisibles pendant des jours pour éviter la détection et les sites compromis peuvent choisir de viser uniquement certaines plages d'adresses IP de victimes ainsi que certaines configurations. Ce qui a conduit à un faible taux de détection par les scanners utilisés par VirusTotal. Même des semaines après notre découverte initiale, la plupart des sites compromis que nous avons trouvés n'étaient pas répertoriés dans VirusTotal.

Sur l'ensemble des kits d'exploit, Angler a été le plus utilisé et a été déployé sur 30 % des sites web compromis. Angler est également le kit d'exploit le plus avancé techniquement, fournissant un support pour divers spectres d'infection et embarquant une panoplie variée de techniques de camouflage face aux détections antivirus. D'ailleurs, à ce propos, une étude de Cisco soulignait que ce kit d'exploit a gagné en puissance en 2013 notamment suite à larrestation des créateurs du kit dexploit Blackhole qui a permis de libérer une place de choix, mais également grâce à lavènement des ransomwares comme CryptoLocker.

Source : Heimdal Security, Palto Alto Network

Voir aussi :

Cisco débusque une campagne de piratage de grande envergure, lancée avec le kit d'exploit Angler

Cisco débusque une campagne de piratage de grande envergure, lancée avec le kit d'exploit Angler Piratage de VTech : plus de cinq millions de comptes atteints et leurs données exposées sur internet parmi lesquelles des photos et des messages

Piratage de VTech : plus de cinq millions de comptes atteints et leurs données exposées sur internet parmi lesquelles des photos et des messages Les exploits réussis sur des vulnérabilités sur Flash montent en flèche, d'après un rapport de Cisco

Les exploits réussis sur des vulnérabilités sur Flash montent en flèche, d'après un rapport de Cisco

Vous avez lu gratuitement 487 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.