Bien quil y ait des familles de logiciels malveillants qui pourront difficilement devenir des menaces à un niveau mondial, il savère parfois intéressant de lire les nouvelles techniques qui ont été utilisées par les auteurs de certaines dentre elles. Lun des cas les plus récents est présenté par Symantec qui a découvert une famille de logiciel malveillant sattaquant aux utilisateurs Android en Chine et quils ont baptisé Android.Spywaller.

Bien quil y ait des familles de logiciels malveillants qui pourront difficilement devenir des menaces à un niveau mondial, il savère parfois intéressant de lire les nouvelles techniques qui ont été utilisées par les auteurs de certaines dentre elles. Lun des cas les plus récents est présenté par Symantec qui a découvert une famille de logiciel malveillant sattaquant aux utilisateurs Android en Chine et quils ont baptisé Android.Spywaller. Le comportement initial du malware est semblable à celui de nombreuses autres menaces sur mobile. Pour tenter de couvrir ses traces, il va utiliser une icône quil va appeler « Google Services » bien que Symantec note que « les services officiels Google à linstar de Google Play ny sont pas disponibles » et donc « en se présentant comme des services Google, le logiciel incite les utilisateurs en Chine à le télécharger ».

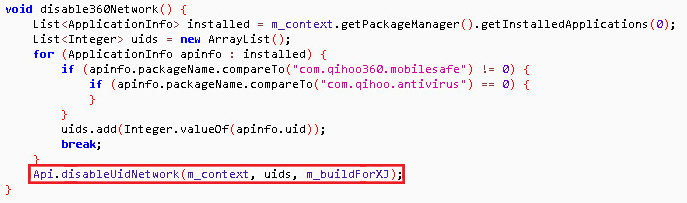

Durant linfection, via la méthode disable360Network(), le malware va chercher si lapplication mobile de sécurité Qihoo 360, qui savère très populaire en Chine, est installée sur le dispositif compromis. Dans le cas où elle est installée, lapplication va obtenir son identifiant unique (UID).

Par la suite, le malware va amorcer lexécution du pare-feu appelé DroidWall, qui est utilisé sur les dispositifs Android rootés pour filtrer les applications qui peuvent avoir accès ou non à internet ainsi que le type de connexion autorisé (Wi-Fi ou données mobiles). Le malware va sen servir pour créer pour bloquer Qihoo 360 en se servant de son UID. Symantec précise que le marché chinois est connu pour avoir une grande proportion de dispositifs rootés, ce qui augmente le risque dune infection par un malware en général.

« DroidWall a été développé par Rodrigo Rosauro comme étant une application open source dont lobjectif était daider les utilisateurs à protéger leurs dispositifs. Lapplication a été vendue à AVAST en 2011 et son code source est encore facilement obtenu sur Google Code et Github. En cybersécurité, la frontière entre attaque et défense peut savérer très mince », rappelle le spécialiste en sécurité qui explique que « lexemple de ce malware révèle lautre pan de lhistoire : dans les mauvaises mains, certains outils de sécurité peuvent être utilisés pour compromettre la sécurité de lutilisateur ».

Le logiciel va tenter une exfiltration dun large éventail de données sensibles : en plus des informations didentification personnelle (IPP) comme le journal dappel, les lectures GPS, les données système de navigation internet, les courriels, les images, des messages SMS ou la liste de contacts, il collecte également des données relatives aux communications dapplications tierces comme BlackBerry Messenger, Oovoo, Coco, QQ, SinaWeibo, Skype, Talkbox, TencentWeibo, Voxer, Wechat, WhatsApp et Zello.

Pour le spécialiste en sécurité, « la longue liste de données collectées par ce malware le place parmi les logiciels espions les plus complets que nous ayons rencontrés ». Il avance par la suite que « malgré le fait que les chiffres dinfection soient relativement bas, cette menace reste remarquable, car elle illustre un autre exemple dune utilisation doutils légitimes à des fins malveillantes par des auteurs de malwares ».

Source : Symantec

Voir aussi :

Ramnit refait surface moins d'un an après l'offensive d'Europol contre ses serveurs de contrôle, une première pour un botnet bancaire selon IBM

Ramnit refait surface moins d'un an après l'offensive d'Europol contre ses serveurs de contrôle, une première pour un botnet bancaire selon IBM La face cachée des sites de torrent : une étude s'intéresse aux statistiques relatives à la distribution de malwares sur ces types de plateformes

La face cachée des sites de torrent : une étude s'intéresse aux statistiques relatives à la distribution de malwares sur ces types de plateformes