Les applications de rencontres savèrent particulièrement intéressantes du point de vue de la sécurité en raison de la sensibilité des informations qu'elles protègent. Les gens se montrent discrets sur les personnes quils rencontrent ou avec lesquelles ils ont une aventure. Aussi, il est aisé de comprendre que voir diffuser publiquement ses dernières aventures peut mettre dans lembarras au niveau de la famille, des amis et même des collègues.

Les applications de rencontres savèrent particulièrement intéressantes du point de vue de la sécurité en raison de la sensibilité des informations qu'elles protègent. Les gens se montrent discrets sur les personnes quils rencontrent ou avec lesquelles ils ont une aventure. Aussi, il est aisé de comprendre que voir diffuser publiquement ses dernières aventures peut mettre dans lembarras au niveau de la famille, des amis et même des collègues.Les comportements se voient modifiés lors de lutilisation dune application de rencontre. La perspective de rencontrer une belle femme ou un bel homme fait en sorte que des personnes qui, dans dautres circonstances se soucieraient beaucoup des informations quelles mettent, semblent oublier un moment leur bon sens.

En Chine, un nouvel arrivant a fait son entrée dans le domaine : Tantan, un clone de Tinder disponible sur iOS. Larry Salibra, fondateur et PDG de Pay4Bugs, un service de test qui recherche des bogues produits, sy est intéressé et avance que « sur la surface, lapplication semble plus raffinée que celle quelle copie. Cependant, vous constaterez très vite que les apparences peuvent être trompeuses ».

« Contrairement à Tinder, qui utilise Facebook pour vous connecter, Tantan vous demande un numéro de téléphone afin de vous identifier et vous demande ensuite dentrer un mot de passe. Dans le cadre du processus dinscription, il demande les informations de profil habituelles pour les réseaux sociaux et vous demande la permission d'utiliser votre position afin de pouvoir trouver des personnes à proximité qui pourraient correspondre à ce que vous recherchez » explique-t-il. Rien dextraordinaire jusque-là. Cest quand Salibra a décidé de sintéresser à lenvers du décor quil a été surpris.

« Après avoir utilisé lapplication pendant quelques minutes, jai décidé de chercher à savoir si la beauté de lapplication était réelle ou sil sagissait juste dun effet visuel. Ma première étape a été de brancher mon téléphone sur mon ordinateur portable tandis quil exécutait loutil développeur Xcode dApple. Lune des fonctionnalités de Xcode vous permet de voir la console du journal de votre téléphone. Cette console du journal apparaît comme une fenêtre de défilement de texte pensez à un flux Twitter pour les applications qui sexécutent sur votre téléphone. Elle vous fait savoir ce que votre téléphone et les applications dessus sont en train de faire et vous aide à traquer et corriger les bogues logiciels ».

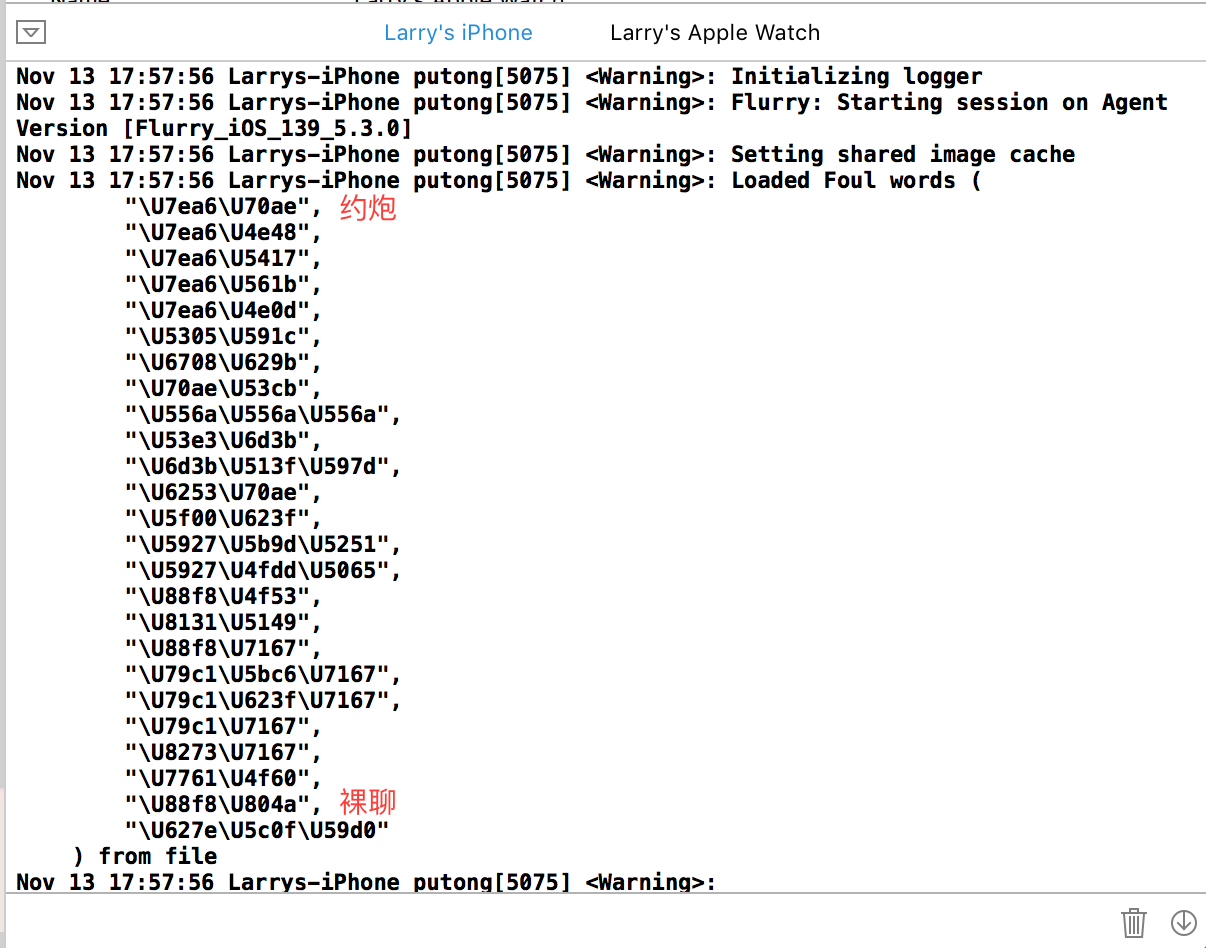

Il a constaté que les développeurs de lapplication nont pas désactivé leurs messages de débogage. Aussi, « des tonnes dinformations intéressantes étaient envoyées sur la console ( ) la liste des mots était écrite en Unicode, ce qui facilitait encore plus la recherche ». Ci-dessous par exemple, une liste de mots censurés.

« Bien sûr, voir les mots censurés cest amusant, mais il y avait encore plus de choses à voir. En défilant, jai vu des noms et des adresses de leurs serveurs et sur les requêtes que lapplication faisait clignoter. Cela a semblé étrange quune application qui parait si bien écrite en surface soit autant bâclée en dessous ».

Par la suite, il a décidé de savoir quel type dinformations lapplication envoyait et comment elles étaient protégées. « Jai utilisé SSH pour me connecter sur mon routeur maison et jai utilisé le programme TCPDUMP pour voir quelle sorte de données transitaient entre lapplication Tantan qui sexécutait sur mon téléphone et les serveurs Tantan. Jai regardé ladresse IP des serveurs Tantan puis jai commencé à observer et collecter le trafic en me servant de cette commande

| Code : | Sélectionner tout |

tcpdump -i ppp88 host 223.203.222.15 and port 80 -n -s 0 -vvv -w tantan

Il rappelle que les données envoyées entre une application et un serveur doivent être chiffrées afin que les ordinateurs par lesquels elles passent durant son voyage sur internet ne soient pas en mesure de les lire. « Aussi, naturellement, je mattendais à voir beaucoup de données chiffrées et illisibles passant par mon routeur dans la navigation entre mon téléphone et les serveurs Tantan ». À sa grande surprise, ces informations étaient complètement lisibles : « je pouvais voir le mot de passe que je venais juste dentrer, mon numéro de téléphone et toutes les personnes avec lesquelles jai eu une correspondance. Et si je pouvais lire tout ceci, cela signifie quun bon nombre dautres personnes le peuvent également ».

« Dhabitude, lorsque vous voulez faire un reverse engineering d'une API non documentée, pour comprendre comment elle fonctionne vous devrez prendre quelques minutes afin de mettre en place des outils pour décoder le contenu chiffré. Toutefois, les défaillances de sécurité de Tantan rendent évidentes les interactions entre leur application et leurs serveurs. La première chose que jai remarquée cest qu'ils ont stocké un mot de passe fixe dans l'application que l'application doit fournir au serveur avant quelle ne soit même autorisée à se connecter pour enregistrer un nouvel utilisateur ou connecter un utilisateur existant. Ce mot de passe, ou secret partagé, est statique et stocké dans chaque copie de Tantan téléchargée à partir de l'App Store. Visiblement, lobjectif est d'empêcher les applications tierces de se connecter au serveur Tantan, mais, sans chiffrement, le secret n'a pas été très secret ».

Par la suite il a créé un nouvel utilisateur. Comme pour le service de messagerie WhatsApp, son numéro de téléphone a été requis puis un code de confirmation lui a été envoyé. Il a été invité à entrer des informations comme ses orientations sexuelles, lâge de prédilection de sa partenaire ou encore ses hobbies et « toutes ces informations ont été envoyées en texte clair, déchiffrées, sur internet ».

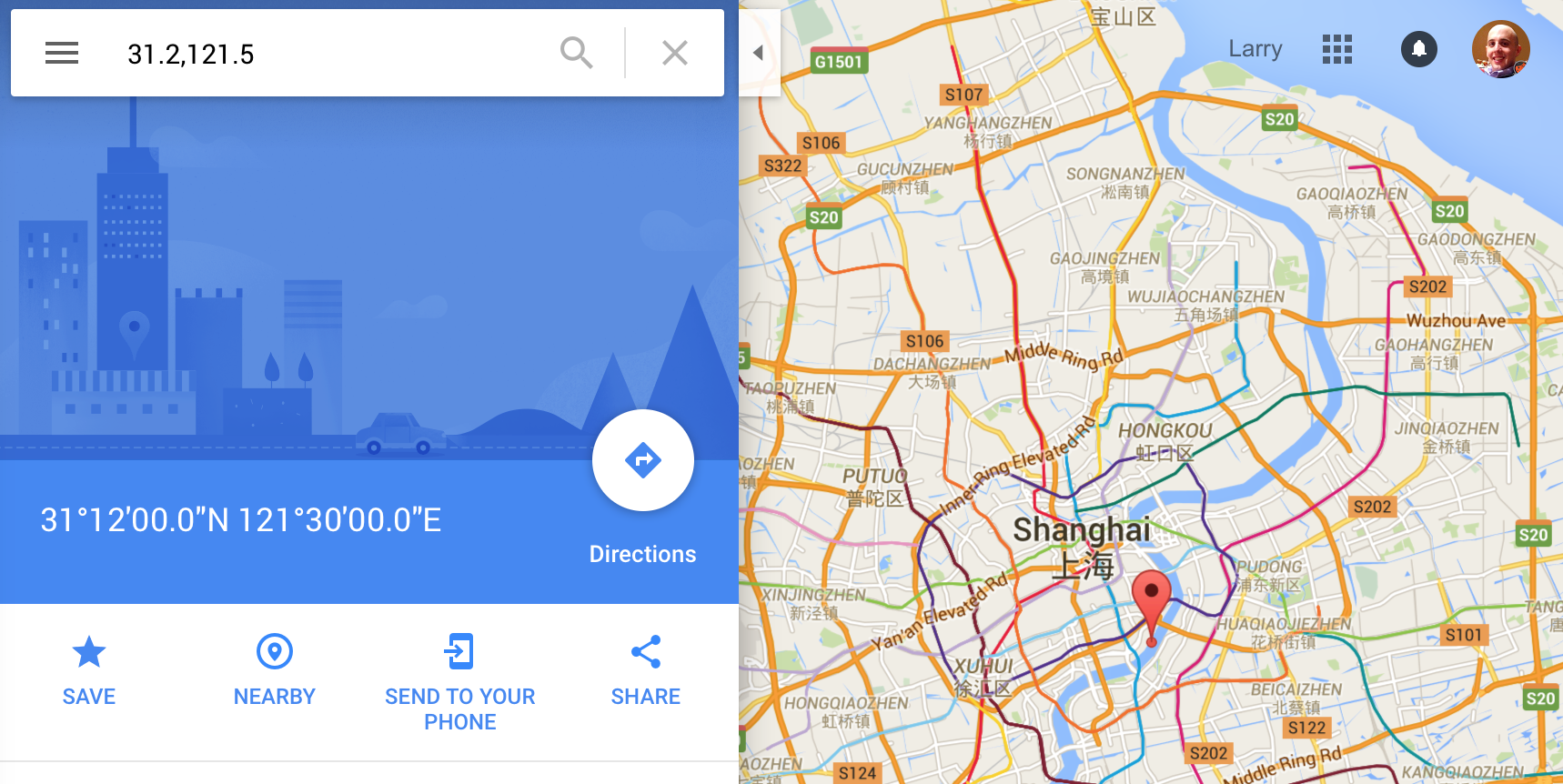

Mais ce nest pas tout, une fois quune correspondance est établie (cest-à-dire que les deux parties ont fait savoir quelles sont intéressées lune par lautre), des personnes malveillantes peuvent facilement détecter la position de lautre et, avec un doute raisonnable, être en mesure de deviner où elles vont. « L'application envoie votre position sur le serveur de Tantan chaque fois qu'elle parle au serveur ... ce qui pourrait être plusieurs fois par minute. Dans Tantan, votre position est envoyée par un en-tête dans chaque demande appelé Géolocalisation. Comme vous pouvez le constater, notre latitude et notre longitude sont envoyées avec un numéro indiquant l'emplacement de votre téléphone. En utilisant ces chiffres dans une application de cartographie comme Google Maps, non seulement quelqu'un qui regarde votre connexion Tantan peut dire où vous êtes, mais en plus faire une estimation raisonnable de l'endroit où vous vous dirigez », a prévenu Salibra.

Cest en mars dernier que Salibra a informé Tantan de ces failles dans son application. Huit mois après, parce quil na toujours pas eu de retour, il a décidé de publier ce billet et a remarqué que « après 8 mois et de nombreuses mises à jour de lapplication, Tantan nutilise toujours pas de sécurité basique HTTPS pour protéger la vie privée de ses utilisateurs ou même leurs mots de passe, malgré la recommandation dApple aux développeurs dapplications ». Il a été contacté par Yu Wand, le fondateur et PDG de Tantan, qui a promis que les failles quil a évoquées seront corrigées dans les versions à venir.

Source : blog Larry Salibra

Voir aussi :

Des chercheurs ont trouvé des failles dans le système de protection de mots de passe d'Ashley Madison qui fait appel à la fonction de hash bcrypt

Des chercheurs ont trouvé des failles dans le système de protection de mots de passe d'Ashley Madison qui fait appel à la fonction de hash bcrypt