Des chercheurs s'intéressent à la gestion des empreintes digitales sur mobile

Des chercheurs s'intéressent à la gestion des empreintes digitales sur mobile et présentent des failles qui sont parfois négligées par les constructeurs

Quatre chercheurs de FireEye Labs se sont intéressés à la façon dont sont gérés les empreintes digitales sur les dispositifs mobile à linstar du Samsung Galaxy S5, du Huawei Mate 7, des iPhone 5S / 6 / 6+ et du HTC One Max.

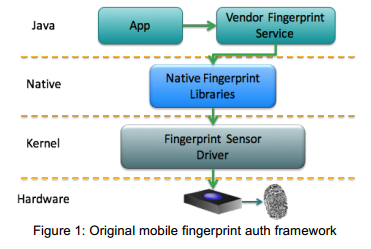

Tout dabord, les chercheurs ont rappelé la conception de base dun framework mobile authentification / autorisation en prenant comme exemple celui du HTC One Max que vous pouvez voir ci-dessous. « Dans cette conception, le noyau interagit directement avec le capteur dempreinte digitale. Les bibliothèques dempreinte digitale du constructeur (code natif) et les services dempreinte digitale (code Java) fournissent une couverture fonctionnelle aux opérations dauthentification dempreinte digitale. Le plus haut niveau logique est implémenté dans des applications spécifiques en invoquant les APIs du constructeur ».

Pour eux, il y a une faille de sécurité évidente dans cette disposition étant donné que les empreintes digitales ont le même niveau de sécurité que le noyau ; « si un attaquant roote le dispositif, il pourrait subtiliser les données dempreinte digitale ». Et, malheureusement, ils rappellent quil existe plusieurs vulnérabilités kernel qui peuvent être exploitées pour rooter la plupart des dispositifs Android comme Framaroot, Towelroot et PingPongRoot. Cest la raison pour laquelle de nombreux constructeurs ont choisi de se tourner vers une architecture plus sécurisée.

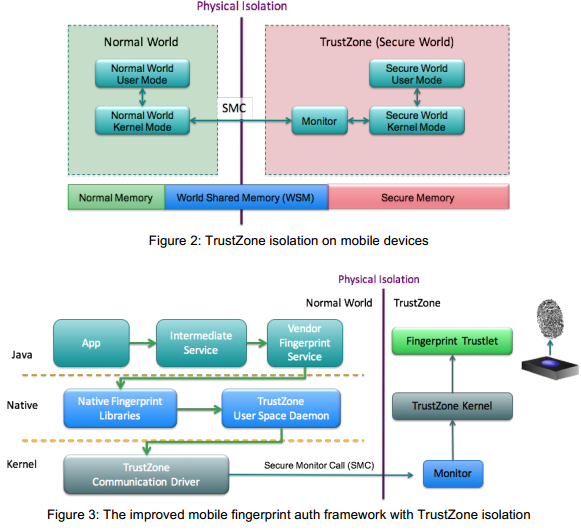

TrustZone vient isoler le mode normal utilisateur / kernel en créant des modes opératoires additionnels ; le mode Secure et le mode Monitor. Etant donné lisolation, les empreintes digitales devraient être mieux protégées dans la TrustZone. Pourtant, malgré une sécurité qui a été montée dun cran comparée à larchitecture précédente, il existe encore des zones exploitables. Les chercheurs en ont révélé quatre au total.

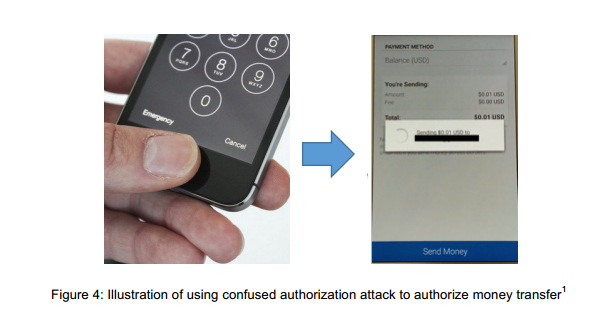

La toute première vulnérabilité a été baptisée « attaque dautorisation confuse ». « Les autorisations accordent les droits daccès aux ressources tandis que les authentifications vérifient qui vous êtes. Les systèmes de sécurité traitent parfois malencontreusement des autorisations comme des authentifications, ou narrivent pas à fournir des scénarios à lépreuve des contextes pour les objets autorisation. Sans les scénarios à lépreuve des contextes adéquats, un attaquant peut tromper une victime en lui faisant autoriser une transaction malicieuse en la faisant passer pour une authentification ou même une autre transaction ». Lexemple dans la figure ci-dessous montre quun attaquant peut mimer un écran de verrouillage et proposer à la victime de faire glisser son doigt pour déverrouiller son dispositif alors que lempreinte digitale sera actuellement utilisée pour autoriser un transfert dargent en arrière-plan.

La seconde concerne directement le stockage des données relatives aux empreintes digitales. Tous les constructeurs ne gardent pas ces données de façon sécurisée. « Tandis que certains constructeurs prétendent quils gardent les empreintes digitales des utilisateurs chiffrées dans une partition système, ils conservent les empreintes digitales des utilisateurs en texte clair à un endroit accessible à tous par erreur. Lun des exemples est le HTC One Max lempreinte digitale est sauvegardée sous /data/dbgraw.bmp avec une permission 0666 (tout le monde a un accès en lecture). Tout processus ou application qui na pas daccréditation pourrait subtiliser les empreintes digitales des utilisateurs en lisant ce fichier. ( ) pour empirer la situation, chaque fois quun capteur dempreinte digitale est utilisé pour une opération dauthentification, le framework dauthentification va actualiser le bitmap de cette empreinte digitale pour refléter le dernier passage du doigt. Alors, un attaquant peut simplement patienter en arrière-plan et collecter limage de lempreinte digitale de chaque passage du doigt de la victime ». Les chercheurs ont tout de même précisé que HTC a colmaté cette vulnérabilité suite à leur notification.

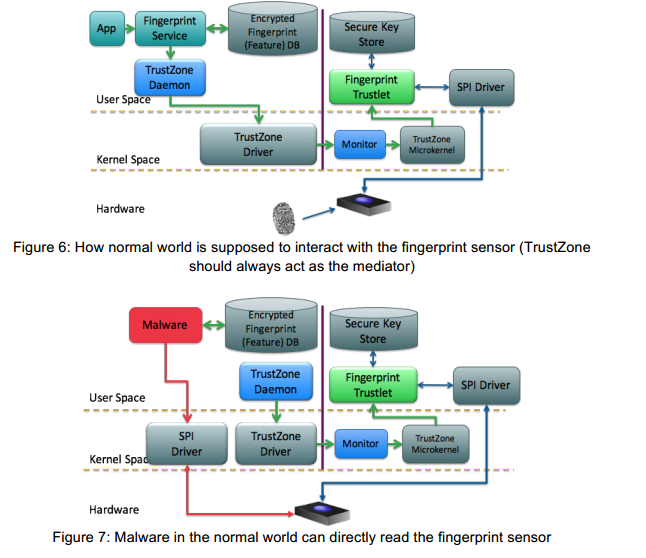

La troisième concerne le capteur dempreinte en lui-même. « Bien que larchitecture ARM permette lisolation des périphériques critiques afin quils ne puissent pas être atteint en dehors de la TrustZone, la plupart des constructeurs manquent dutiliser cette fonctionnalité pour protéger les capteurs dempreinte ».

La figure 6 montre quau lieu de communiquer directement avec le capteur dempreinte digitale, tous les composants à lextérieur de la TrustZone sont supposés dabord linvoquer avant deffectuer des opérations liées à ce capteur. Cependant, de nombreux constructeurs manquent de verrouiller laccès au capteur par des programmes hors de la TrustZone. Comme le montre la figure 7, sans le verrou adéquat, les attaquants peuvent directement lire sur le capteur dempreinte digitale. Les chercheurs avancent que les attaquants peuvent le faire en arrière-plan et continuer de lire les empreintes digitales chaque fois que lutilisateur touchera le capteur.

« Etant donné que le capteur dempreinte digitale est exposé à lextérieur de la TrustZone, la seule protection est le renforcement de la permission daccès par le noyau du côté du Normal World. Malheureusement, sur certains téléphones, le capteur nest protégé que par des privilèges système au lieu de racine. Ce qui a pour conséquence de réduire la difficulté de lattaque puisquil y a des vulnérabilités aisément exploitables pour obtenir des privilèges système comparé aux privilèges racine (exemple CVE-2015-1474) ».

Les chercheurs précisent que ces vulnérabilités ont été présentent sur les dispositifs comme le HTC One Max, le Samsung Galaxy S5, etc. Les constructeurs ont été prévenus et ils ont déjà fourni un correctif.

La dernière concerne les portes dérobées dempreintes digitales pré intégrées. Les attaquants pourraient furtivement intégrer des empreintes digitales préfabriquées dans les dispositifs comme étant des portes dérobées dautorisation avant de fournir le nouveau dispositif à la victime. La cause principale de cette vulnérabilité réside dans le fait que linterface utilisateur qui montre le nombre dempreintes digitales enregistrées est une composante séparée du framework dauthentification dempreintes digitales ; le premier se trouve hors de la TrustZone tandis que le dernier est dans la TrustZone. « Les attaquants peuvent alors tromper les utilisateurs en leur faisant croire quil ny a que N empreintes digitales enregistrées alors quil y en a plus que ça. De telles empreintes digitales supplémentaires peuvent être utilisées pour contourner le framework dauthentification comme une porte dérobée ».

« Sur la base de nouvelles estimations, 50% des téléphones livrés auront un lecteur dempreinte digitale dici 2019. Ces scanners dempreinte digitale sont bien plus quun gadget pour vous permettre de déverrouiller votre téléphone ils peuvent également vous permettre dautoriser les transactions financières en faisant simplement glisser votre doigt. Avec lintroduction dApple Pay, les paiements effectués sur mobile seront la raison première de la présence de capteurs dempreinte digitale. La plupart des concurrents dApple ont réagi rapidement pour pouvoir rivaliser avec la solution de paiement mobile dApple sur le marché » ont expliqué les chercheurs.

« Cependant, le niveau de sécurité des frameworks derrière demeurent la préoccupation principale des utilisateurs. Dans des systèmes dautorisation traditionnels basés sur les mots de passe, il est aisé pour les victimes de remplacer les mots de passe volés par un nouveau. Mais les empreintes digitales sont là pendant toute une vie une fois que les données relatives à vos empreintes digitales ont été récupérées, elles le sont pour le reste de votre vie. De plus, les empreintes digitales sont souvent associées à des cartes didentité, des dossiers dimmigration, etc. » ont-t-ils avancé, précisant que « ce serait un danger si un attaquant parvenait à récolter des empreintes digitales à distance à grande échelle ».

Source : résultats de recherche (au format PDF)

Vous avez lu gratuitement 581 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.