Une nouvelle faille de sécurité a été découverte dans le protocole SSL (Secure Sockets Layer) par des chercheurs de Microsoft Research, des universités de Pennsylvanie, Johns Hopkins, du Michigan et linstitut français de recherche INRIA. Comme la faille FREAK découverte en Mars dernier, la nouvelle faille baptisée Logjam serait le résultat dune mesure du gouvernement US dans les années 90, interdisant lexpédition de produits logiciels qui utilisent des clés de chiffrement fort. Cette loi adoptée dans le cadre de la sécurité nationale a alors conduit à lutilisation de clés de 512 bits ; et même après son abolition, de nombreux navigateurs ont continué à utiliser ce type de chiffrement faible pour assurer la sécurité des données.

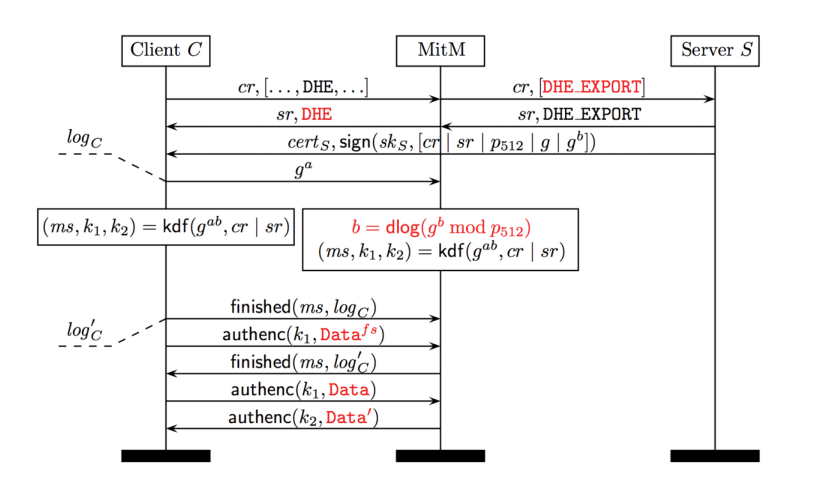

Une nouvelle faille de sécurité a été découverte dans le protocole SSL (Secure Sockets Layer) par des chercheurs de Microsoft Research, des universités de Pennsylvanie, Johns Hopkins, du Michigan et linstitut français de recherche INRIA. Comme la faille FREAK découverte en Mars dernier, la nouvelle faille baptisée Logjam serait le résultat dune mesure du gouvernement US dans les années 90, interdisant lexpédition de produits logiciels qui utilisent des clés de chiffrement fort. Cette loi adoptée dans le cadre de la sécurité nationale a alors conduit à lutilisation de clés de 512 bits ; et même après son abolition, de nombreux navigateurs ont continué à utiliser ce type de chiffrement faible pour assurer la sécurité des données.Par une attaque man-in-the-middle, un pirate peut intercepter la négociation de connexion sécurisée entre un navigateur et un serveur web ou de messagerie. A cette étape, cest en principe lalgorithme le plus puissant qui doit être utilisé pour chiffrer la connexion. Mais en utilisant la faille Logjam, le pirate peut parvenir à tromper le serveur web en utilisant une clé de 512 bits, plus facile à craquer. Les données faiblement chiffrées qui sont envoyées par le navigateur peuvent être alors décodées en quelques minutes, explique Matthew D. Green, lun des chercheurs qui ont découvert la faille.

La faille se situe au niveau dun algorithme appelé « Diffie-Hellman key exchange » qui permet à des protocoles de négocier une clé partagée et de créer une connexion sécurisée.

Les sites web, les serveurs de messagerie et autres systèmes qui supportent les chiffres DHE_EXPORT sont vulnérables à Logjam. La faille a existé depuis plus de deux décennies, explique Green ; et pour lexploiter, lattaquant a besoin dêtre sur le même réseau que la victime.

Logjam a été discrètement communiqué aux éditeurs de navigateurs. Si Microsoft a corrigé son navigateur Internet Explorer la semaine dernière, des correctifs pour d'autres logiciels tels que Firefox et le navigateur Safari d'Apple devraient être publiés très bientôt.

Environ 7% des sites web sont vulnérables à Logjam, avec jusqu'à 8,4% des sites du top 1 million de domaines. Mais il semble que le plus gros problème se pose avec les serveurs de messagerie. « Le gros problème est que les logiciels que les gens utilisent pour exécuter des serveurs de messagerie ne sont pas aussi bien entretenus, » a dit M. Green. « Ils les installent simplement et les oublient. Un grand nombre de configurations par défaut qui sont expédiées avec [ces logiciels] sont mauvaises. » A-t-il ajouté.

Le taux de vulnérabilité à Logjam a été réduit alors que des mesures ont déjà prises pour corriger la faille FREAK. Le rapport de sécurité note en effet que les organisations et entreprises qui ont patché leur logiciel contre FREAK ne seront pas vulnérables à Logjam, étant donné que ces patchs ont éliminé la possibilité pour les logiciels d'utiliser les chiffres plus faibles.

Sources : Description de la faille Logjam, Rapport de sécurité (pdf)

Et vous ?

Quen pensez-vous ?

Quen pensez-vous ?