Aw, Snap ! Ça vous dit quelque chose ? Peut-être pas, si vous nutilisez pas Chrome. Mais plus d'un utilisateur des récentes versions du navigateur de Google doivent savoir ce dont il est question. Il sagit en fait dun bug qui se produit parfois lorsque lutilisateur essaie de cliquer sur un lien.

Aw, Snap ! Ça vous dit quelque chose ? Peut-être pas, si vous nutilisez pas Chrome. Mais plus d'un utilisateur des récentes versions du navigateur de Google doivent savoir ce dont il est question. Il sagit en fait dun bug qui se produit parfois lorsque lutilisateur essaie de cliquer sur un lien. Le lien présente bien sûr une particularité. Il doit être excessivement long ou malformé pour provoquer le bug. Dans ces deux situations, vous êtes dirigés par votre navigateur vers une page « Aw, Snap ! » qui vous indique quil y aurait des problèmes pour afficher la page demandée.

Le bug est susceptible de se produire en raison de l'habitude de Chrome de pré-charger les données de page. Cela fait que le navigateur essaie de traiter les URL malformées avant même que l'utilisateur n'ait cliqué sur ces liens, ce qui déclenche le bug.

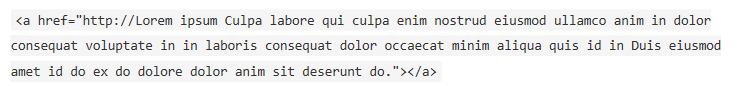

A première vue, il sagit dun simple bug, qui nest pas vraiment critique. Mais il a été découvert que le bug - surnommé « Aw Snap » par le développeur web Jason Blatt pourrait être exploité pour mener des attaques par déni de service (DoS). Une attaque qui permet aux acteurs malveillants de planter les onglets de votre navigateur. Tout ce que lattaquant doit faire, cest d'insérer un lien excessivement long et / ou malformé dans le code de la page. Le lien peut être quelque chose comme ceci :

Ce bug a été exploité pour compromettre une page du site Reddit. Un utilisateur aurait inséré une URL malveillante dans un post du forum en ligne. Ce qui aurait rendu le fil de discussion entier inaccessible aux utilisateurs de Chrome. Nous nallons pas vous indiquer le lien pour éviter de vous exposer. Cela signifie quil est également possible de planter un fil de discussion via un commentaire. Nous recommandons donc aux utilisateurs de ce site de ne pas poster ou déposer des URL malformées dans les commentaires.

Pour que lexploit puisse marcher, vous devez charger le code HTML malveillant sur un réseau. Autrement dit, charger un mauvais HTML à partir d'une URL locale file: // ne va pas planter le navigateur.

La vulnérabilité affecte seulement les sites HTTP visités depuis Chrome 41 sur Windows, Mac OS X et Chrome OS. Quant à Ubuntu et aux autres serveurs Linux, il nest pas vraiment certain quils soient affectés. Il faut toutefois noter quun patch qui corrige le bug a été soumis. Aw Snap pourrait donc ne plus être un problème d'ici peu.

Source : Jason Blatt via GitHub

Et vous ?

Quen pensez-vous ?

Quen pensez-vous ?