La question des privilèges accordés aux utilisateurs a souvent suscité des interrogations au sein des organisations. Dun côté, les administrateurs système et réseau et autres responsables IT veulent limiter les droits accordés aux utilisateurs, qui sont souvent accusés douvrir la porte qui permet aux menaces de sinviter dans les systèmes informatiques. Et de lautre côté, les utilisateurs des outils et matériels informatiques qui se sentent limités dans leurs actions à cause des différentes restrictions.

La question des privilèges accordés aux utilisateurs a souvent suscité des interrogations au sein des organisations. Dun côté, les administrateurs système et réseau et autres responsables IT veulent limiter les droits accordés aux utilisateurs, qui sont souvent accusés douvrir la porte qui permet aux menaces de sinviter dans les systèmes informatiques. Et de lautre côté, les utilisateurs des outils et matériels informatiques qui se sentent limités dans leurs actions à cause des différentes restrictions.Que les restrictions imposées par les administrateurs soient sévères ou non, elles semblent toutefois justifiées. En effet, une analyse des bulletins de sécurité « Patch Tuesday » de Microsoft, au cours de lannée 2014, a révélé que 97 % des vulnérabilités critiques des produits de Microsoft auraient pu être atténuées par la suppression des droits d'administrateur. Létude a été menée par le cabinet de sécurité Avecto basé au Royaume-Uni.

Pour son analyse, Avecto a compilé tous les bulletins de sécurité pour lannée 2014, que Microsoft émet le deuxième mardi de chaque mois. Chaque bulletin contient des correctifs pour les vulnérabilités des produits Microsoft qui ont été découvertes depuis le bulletin précédent.

Dans chaque rapport, une vulnérabilité est classée comme pouvant être atténuée par la suppression des droits d'administrateur si dans la note sur la vulnérabilité, se trouve la phrase « les clients/utilisateurs dont les comptes sont configurés avec peu de privilèges utilisateurs sur le système subiraient moins d'impact que ceux qui possèdent des privilèges d'administrateur ». Cest à partir de cet indice que le cabinet de sécurité a pu recenser les vulnérabilités pouvant être atténuées par la suppression des droits d'administrateur, pour faire son analyse.

En 2013, le même rapport a révélé un total de 147 vulnérabilités critiques où 92 % auraient pu être atténuées par la suppression des droits d'administrateur. Pour 2014, les résultats confirment également la même tendance pour une augmentation année sur année de 63 % dans le nombre total de vulnérabilités critiques.

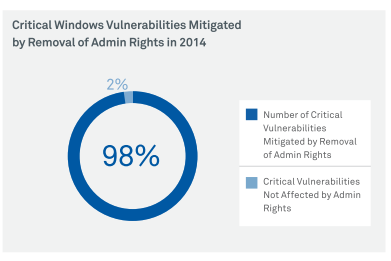

Lanalyse des vulnérabilités signalées par produit Microsoft a révélé que pour Windows, 300 vulnérabilités ont été signalées et 78 % dentre elles étaient classées critiques. Parmi ces vulnérabilités critiques, 98 % auraient pu être atténuées par la suppression des droits d'administrateur. Tous les OS Windows depuis XP jusquà Windows 8 sont inclus.

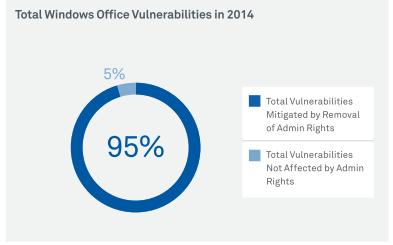

Chez Office, la suppression des droits administrateur aurait permis datténuer 95 % des vulnérabilités rapportées et 100 % des vulnérabilités critiques. Office a enregistré 20 vulnérabilités en 2014, et toutes les versions sont prises en compte depuis Office 2003 à 2013.

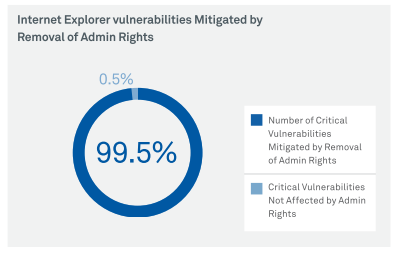

Chez Internet Explorer, les tendances sont les mêmes pour les versions 6 à 11. Pour un total de 245 vulnérabilités rapportées, 99,5 % dentre elles pourraient être atténuées par la suppression des droits admin.

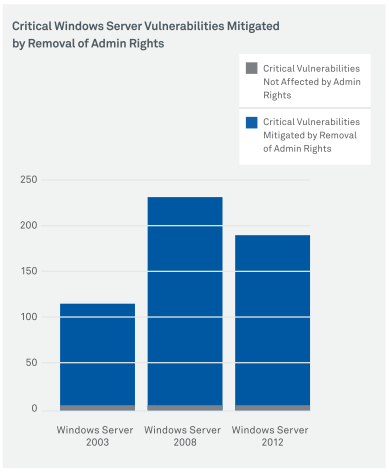

En se déplaçant vers Windows Server, les résultats sont restés inchangés pour Windows Server 2003, 2008 et 2012. Sur les 304 vulnérabilités Windows Server qui ont été signalées dans les bulletins de sécurité de Microsoft, 233 ont été notées critiques et 98 % dentre elles se sont révélées comme pouvant être atténuées par la suppression des droits administrateur.

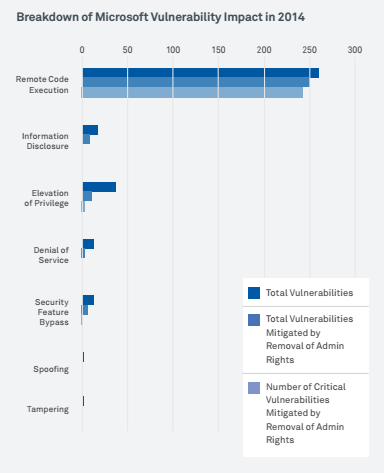

Lanalyse par impact des vulnérabilités reportées confirme également que la suppression des droits admin pourrait limiter la vulnérabilité des produits Microsoft.

Les vulnérabilités d'exécution de code à distance ont fortement dominé les vulnérabilités reportées en 2014, et 93 % dentre elles ont été classées critiques. Parmi ces vulnérabilités critiques, on note encore que 97 % auraient pu être atténuées par la suppression des droits d'administrateur.

En somme, lanalyse dAvecto montre que la suppression des droits d'administrateur aurait non seulement permis de limiter limpact des vulnérabilités critiques, mais également celui des vulnérabilités des produits Microsoft en général. Cela sexplique par le fait que les comptes d'utilisateurs avec des privilèges d'administrateur sont les principales cibles à des fins d'exploitation par des logiciels malveillants, car ils fournissent un accès sans restriction à un terminal, a dit Paul Kenyon, vice-président dAvecto.

Il semble donc logique que les entreprises adoptent cette pratique, mais ce nest pas le cas comme le souligne Kenyon. « La suppression des droits d'administration s'avère une stratégie simple et efficace d'atténuation de la menace - et pourtant, de nombreuses entreprises passent encore sur cette pratique fondamentale », a-t-il dit.

Source : Microsoft Vulnerabilities Report 2014 (pdf)

Et vous ?

Que pensez-vous de lanalyse dAvecto ?

Que pensez-vous de lanalyse dAvecto ? Pourquoi certaines entreprises ne retirent-elles pas les privilèges d'administrateur aux utilisateurs ?

Pourquoi certaines entreprises ne retirent-elles pas les privilèges d'administrateur aux utilisateurs ?