Bitdefender a découvert de nouveaux publiciels sur Google Play,

Bitdefender a découvert de nouveaux publiciels sur Google Play,la vitrine d'applications Android

Avant dêtre publiées sur la plateforme Google Play, les applications subissent un contrôle pour se rassurer dun certain nombre de choses, notamment pour limiter au maximum le nombre dapplications malveillantes sur sa plateforme. Cependant, Liviu Arsene, un chercheur en sécurité pour le compte de Bitdefender a trouvé 10 applications infectés par des malware sur la plateforme officielle de téléchargement dapplications Android. Il sagit plus précisément publiciels agressifs qui peuvent faire un certain nombre de choses.

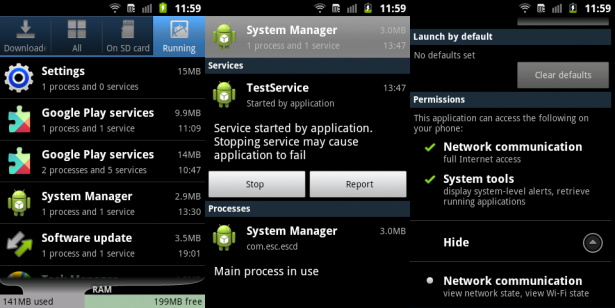

Les applications ont été conçues pour être installées sous un autre nom sur le dispositif cible, donnant de facto du fil à retordre aux utilisateurs qui peuvent chercher à les identifier afin de les désinstaller. Une fois installées, elles créent un raccourci nommé « System Manager ». Très astucieux pour cacher lapplication dans le cas où lutilisateur se rend compte quelle est responsable de toutes les redirections effectuées sur son navigateur et tous les messages de logiciels de sécurité non autorisés (également appelés « scareware », ces logiciels paraissent bénéfique dun point de vue sécuritaire mais n'offrent qu'une sécurité limitée ou aucune du tout, génèrent des alertes trompeuses ou fausses, ou tentent d'inciter les utilisateurs par la ruse de participer à des transactions frauduleuses). Par exemple, lapplication « whats my ip ? » qui a été enlevée récemment de la vitrine dapplications de Google pourrait aisément tromper les utilisateurs les moins férus de technologie et rester indéfiniment présente sur leurs dispositifs.

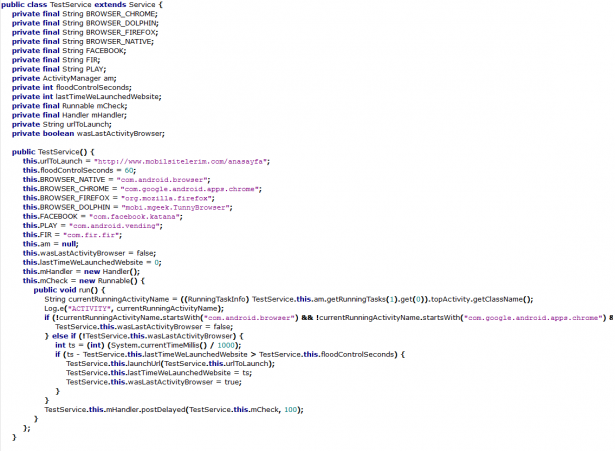

Alors comment ces applications ont-elles pu passer le filtre de Google ? Selon le chercheur, cest probablement parce que « lURL utilisée pour effectuer une redirection des utilisateurs ne diffusent pas actuellement des fichiers .apk malveillants. Son but est de rediriger les navigateurs le navigateur natif Android, Chrome, Firefox, Facebook ou même TinyBrowser vers un URL spécialement créé qui transporte les utilisateurs dun site daffichage dannonces à un autre ». Regardez par exemple la classe TestService ci-dessous.

Pour chaque recherche effectuée sur un navigateur, chaque URL visitée ou chaque lien ouvert Facebook, les utilisateurs sont redirigés vers une page qui affiche une quantité dannonces spécifiques tributaires de la localisation géographique des utilisateurs dans le but deffrayer les utilisateurs pour les inciter à souscrire à des numéros premium pour un abonnement présenté comme étant sécuritaire ou alors à télécharger plus dadwares déguisés en mise à jour du système ou des performance.

« Au moment où nous rédigeons ces lignes, certaines de ces applications sont encore disponibles sur Google Play. Nous les avons détectés comme étant Android.Trojan.HiddenApp.E. Nous vous encourageons vivement à installer une solution de sécurité qui sera capable de détecter des logiciels malveillants mais aussi des logiciels publicitaires intempestifs et les garder loin de votre dispositif Android » a conclu le chercheur.

Source : hotforsecurity

Vous avez lu gratuitement 928 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.