La firme de Mountain View a récemment annoncé sur le blog de sa plateforme de cloud que, désormais, les applications web hébergées sur sa plateforme seront analysées dans le but de détecter d'éventuelles failles de sécurité communes.

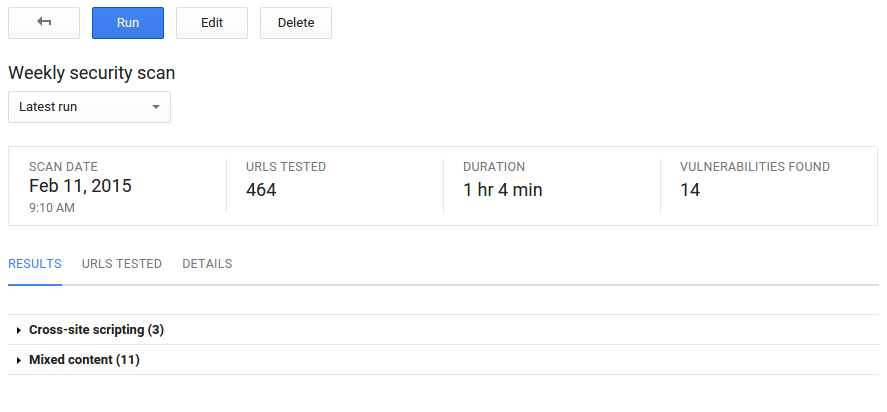

La firme de Mountain View a récemment annoncé sur le blog de sa plateforme de cloud que, désormais, les applications web hébergées sur sa plateforme seront analysées dans le but de détecter d'éventuelles failles de sécurité communes.Google Cloud Security Scanner - le nouvel outil de vérification de bugs de sécurité de Google - va permettre aux utilisateurs d'analyser facilement leurs applications web pour rechercher deux vulnérabilités courantes à savoir les failles cross-site scripting (XSS) et du contenu mixte.

« Aujourd'hui, nous lançons Google Cloud Security Scanner en version bêta. Si vous utilisez App Engine, vous pouvez facilement analyser votre application pour deux vulnérabilités très communes : cross-site scripting (XSS) et le contenu mixte ». A écrit Rob Mann, directeur de l'ingénierie de la sécurité de Google, dans un billet de blog.

Le cross-site scripting est un type de faille de sécurité des sites web permettant d'injecter du contenu dans une page, permettant ainsi de provoquer des actions sur les navigateurs web visitant la page. En ce qui concerne le contenu mixte dans une page, il peut entraîner des failles permettant à un tiers de manipuler la page.

A travers Cloud Security Scanner, Google compte apporter aux développeurs de Google App Engine, un outil plus facile à utiliser et mieux adapté pour l'analyse des applications web.

« Les analyseurs de sécurité des applications web existent depuis des années », a déclaré Rob Mann, mais « ils ne sont pas toujours bien adaptés pour les développeurs de Google App Engine. Ils sont souvent difficiles à mettre en place, plus enclins aux signalements de failles (faux positifs) ». A-t-il ajouté.

Le nouveau vérificateur de bugs de sécurité de Google adopte une nouvelle approche de tests de sécurité. « En utilisant Google Compute Engine, nous créons dynamiquement un botnet de centaines de chrome workers virtuels pour analyser votre site », a écrit Rob Mann. « Puis nous attaquons votre site (Ne vous inquiétez pas!). Lors de l'essai pour les XSS, nous utilisons une charge totalement inoffensive qui s'appuie sur Chrome DevTools pour exécuter le débogueur. »

Cloud Security Scanner facilite l'analyse en utilisant un pipeline à étapes multiples. Pour l'essayer, allez dans Google Developers Console ; sélectionnez "Compute" puis "App Engine" et choisissez loption "Security scans".

Même si le directeur de l'ingénierie de la sécurité de Google soutient que Google Cloud Security Scanner est mieux adapté pour les développeurs de Google App Engine, il précise qu « une simple analyse ne signifie pas nécessairement que vous êtes affranchis des bugs de sécurité ». L'outil est destiné à faciliter l'analyse de sécurité des applications web, mais un examen manuel d'un professionnel de sécurité d'applications Web est toujours recommandé.

Source : Blog Google Cloud Platform

Et vous ?

Quen pensez-vous ?

Quen pensez-vous ?