Les cybercriminels ont commencé à profiter du Programme Partenaire YouTube afin de sen mettre plein les poches tandis quils infectent les ordinateurs par un logiciel malveillant de clic frauduleux baptisé Tubrosa : le cheval de Troie génère des vues artificielles sur des vidéos qu'ils affichent sur la plateforme de partage YouTube.

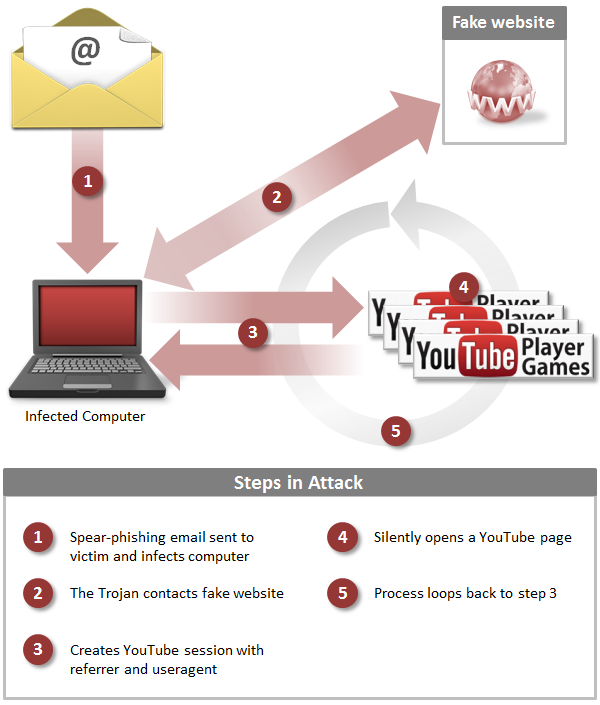

Les cybercriminels ont commencé à profiter du Programme Partenaire YouTube afin de sen mettre plein les poches tandis quils infectent les ordinateurs par un logiciel malveillant de clic frauduleux baptisé Tubrosa : le cheval de Troie génère des vues artificielles sur des vidéos qu'ils affichent sur la plateforme de partage YouTube.Pour déployer leur malware, les cybercriminels envoient un courriel aux victimes en mettant le logiciel en pièce-jointe qui, une fois quelle sera ouverte, entrainera linfection immédiate du système. Les chercheurs en sécurité de Symantec ont remarqué quil sagit ici dune attaque en deux étapes, la seconde consistant à télécharger une liste de milliers de liens YouTube qui pointent vers les vidéos du cybercriminel.

YouTube a mis sur pied quelques garde-fous pour éviter que les utilisateurs ne puissent se jouer du système. Non seulement le service vidéo contrôle le type de vidéos qui sont téléchargées sur la plateforme YouTube pour sassurer que les utilisateurs nenfreignent aucune règle dutilisation, mais en plus il contrôle également les clics frauduleux de la même manière que Google contrôle les publicités sur son réseau et recherche des activités irrégulières.

Pour faire face à cette contrainte, les développeurs derrière le cheval de Troie lauraient équipé dun module qui lui permet de contourner ce mécanisme de vérification : le malware sappuie sur deux scripts PHP pour changer le référent et le user-agent, qui contient des informations sur lorigine du téléspectateur. En exécutant ces scripts, le malware sassure que linformation obtenue par YouTube sur le téléspectateur ne soit pas la même, par conséquent il réussit à faire croire que plusieurs téléspectateurs font jouer la même vidéo alors quil ne sagit en réalité que du même téléspectateur.

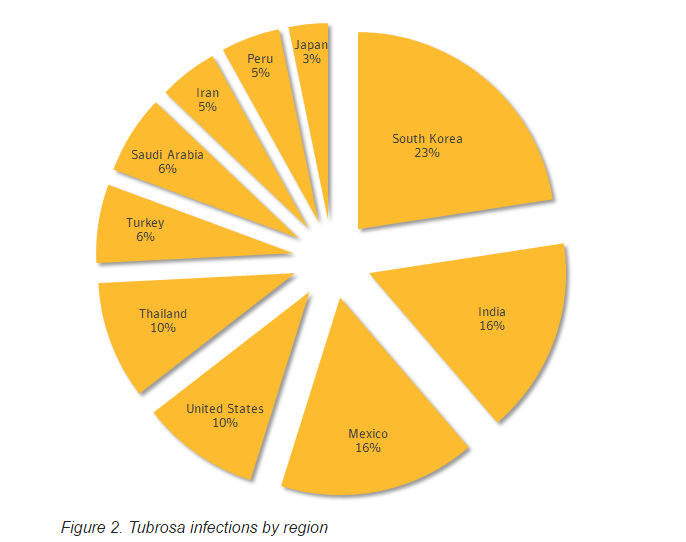

Les ordinateurs qui ont été le plus affectés par cette menace se trouvaient en Corée du Sud (26%), en Inde (16%) et au Mexique (16%). Parmi les autres pays nous retrouvons les Etats-Unis (10%), la Thaïlande (10%), la Turquie (6%) et lArabie Saoudite (6%). La France semble ne pas en avoir été affectée.

Les chercheurs ont également précisé qu'ils nont pas vu le malware être vendu sur des forums souterrains, ce qui semble indiquer qu'il est employé au profit d'un seul et même groupe de cybercriminels. Cette campagne, qui aurait été amorcée depuis août 2014, aurait permis aux cybercriminels de faire tourner des vidéos plus de deux millions de fois en fin 2014 et donc dempocher des « milliers de dollars » selon les estimations de Symantec.

Source : Symantec