Lère du mot de passe révolue pour l'alliance FIDO

Lère du mot de passe révolue pour l'alliance FIDOqui propose un nouveau standard pour faciliter et normaliser les systèmes dauthentification

En juillet 2012, plusieurs grandes entreprises avaient formé ce que lon appelle la FIDO Alliance (Fast IDentity Online), dans un effort de créer un moyen à la fois sécurisé et facile à utiliser, qui permettrait de ne plus avoir à retenir de mots de passe. Les membres de cette alliance sont tous de grandes multinationales dans le domaine de lIT mais aussi dans la finance, dont Google, Microsoft, Lenovo, Samsung Electronics, BlackBerry, ARM Holdings, Bank of America Corporation, PayPal, RSA, Visa, Synaptics, ainsi que dautres.

Après plus de deux ans defforts, la FIDO Alliance a enfin publié les spécifications finales des deux systèmes dauthentification proposés. Le premier est décrit comme « un protocole sans mot de passe » et porte le nom de « Universal Authentication Framework (UAF) ». Ce protocole se base sur lutilisation de lauthentification biométrique comme les empreintes digitales, la reconnaissance des visages ou encore la reconnaissance de la voix à travers une expérience utilisateur simplifiée et intuitive.

Le deuxième protocole, dénommé « Universal Second Factor (U2F) », est destiné aux infrastructures existantes à base de mot de passe, renforcées par lintroduction dun second facteur dauthentification, qui prend ici la forme dun périphérique externe (ex : clé USB, Bluetooth, NFC ). Ceci permettrait de diminuer la longueur des mots de passe à quatre chiffres seulement, rendant leur mémorisation plus facile pour les utilisateurs, comme cest le cas pour les actuelles cartes de crédit.

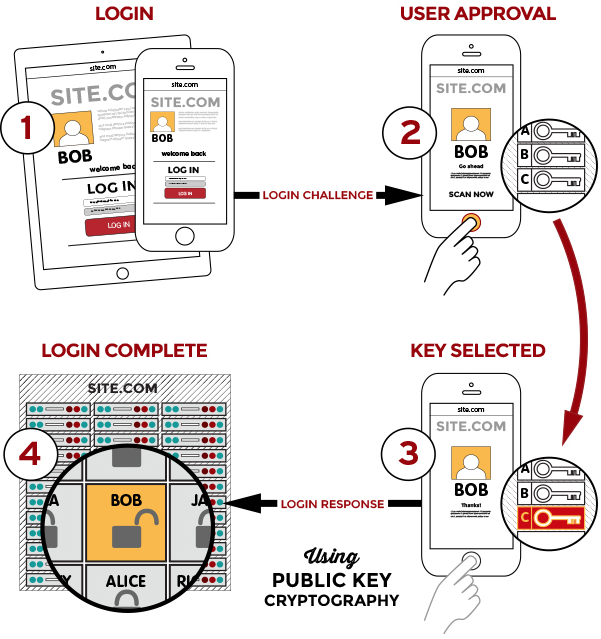

Schéma récapitulatif de l'authentification selon les spécifications de FIDO Alliance

Ces deux techniques ne semblent rien apporter de nouveau, puisquelles sont déjà utilisées depuis plusieurs années. Toutefois, la particularité des protocoles FIDO, est que selon les spécifications publiées, « lauthentification se passe en local et non dans le serveur distant ». En dautres termes, une fois que le client introduit son périphérique dauthentification ou son empreinte digitale, par exemple, cest la machine de lutilisateur qui détermine son identité puis envoie une clé chiffrée au serveur pour la comparer avec les autres clés. De ce fait, les informations privées de lutilisateur ne sont pas stockées chez le fournisseur de service. De plus cela permettrait déviter toute forme de tracking de lutilisateur à travers différents sites web.

Une autre particularité des spécifications proposées par FIDO Alliance, est quelles visent à normaliser lexpérience utilisateur ainsi que les différentes couches des protocoles dauthentification, de sorte à créer un standard unifié. Le client pourrait même être « préinstallé dans le système dexploitation ou dans le navigateur », peut-on lire sur le site de lalliance. Selon elle, les protocoles U2F et UAF pourraient être la solution aux problèmes actuels des infractions causées par le vol didentifiants et de mots de passe, représentant 76 % des infractions, selon le rapport denquête de Verizon.

Source : FIDO Alliance

Et vous ?

Quen pensez-vous ? Vers la fin du mot de passe ?

Quen pensez-vous ? Vers la fin du mot de passe ?

Vous avez lu gratuitement 621 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

)

)