Les ransomware CryptoWall et CryptoLocker ont écumé respectivement 1 et 3 millions de dollars

Les ransomware CryptoWall et CryptoLocker ont écumé respectivement 1 et 3 millions de dollars CryptoWall demeure lun des plus dangereux ransomwares

Si vous pensez que les malwares ne riment pas avec bénéfices détrompez-vous, la preuve le ransomware CryptoWall a écumé plus dun 1 million de dollars, suite à linfection de 600.000 ordinateurs et à la rançon de 5 milliards de fichiers.

En effet, lanalyse approfondie effectuée par lunité CTU (Counter Threat Unit) de Dell SecureWorks a permis de mettre au jour ce ransomware qui sévit depuis le mois de novembre 2013, qui est considéré comme dangereux selon le CTU : « Cest la plus grande et la plus destructrice menace de type ransowmare sur Internet » et qui nest certainement pas près de sarrêter.

CryptoWall est effectif depuis novembre 2013, toutefois il na été détecté quau premier trimestre 2014 et pour cause, ce ransomware était masqué par un autre ransomware de grande envergure : CryptoLocker, ce dernier a infecté plus dun demi-million dordinateurs, alors que le montant de la rançon demandée variée entre 100 et 500$, il a subi un coup darrêt suite à laction conjointe des gouvernements et des fournisseurs de solutions de sécurité informatique.

Lanalyse approfondie révèle aussi que CryptoWall a eu recours à différentes techniques pour infecter ses victimes, allant de lenvoi de mail infecté par des liens ou des pièces jointes suspects, aux installeurs de logiciels corrompus, sans oublier lexploitation de certains malwares comme porte dentrée.

En ce qui concerne les données ciblées, il sagit ni plus ni moins dimages, de vidéos ou de documents comportant des extensions populaires et qui sont stockées sur les disques durs, sur les réseaux partages, ou encore celles qui sont synchronisées avec les services de stockages Cloud comme Dropbox ou Google Drive. Le chiffrement repose sur un chiffrement asymétrique de type RSA, où les clés publiques sont envoyées à la machine infectée pour chiffrer les données, alors que la clé privée demeure entre les mains des attaquants jusquau payement de la rançon.

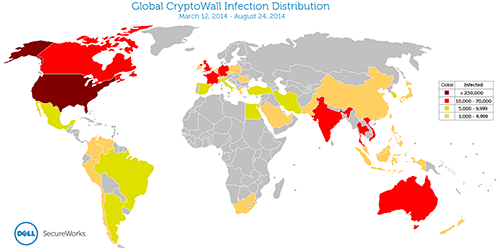

Le CTU a entre analysé la répartition géographique des victimes et il savère que près de 40,6% des victimes se situent aux États-Unis, alors quune dizaine pays ont été touchés dont les principaux sont le Vietnam, le Royaume-Uni le Canada et lInde.

Quant aux nombres de rançons payés, il sélève à 1683 soit 0.27% du nombre total de victimes ce qui est faible comparativement à CryptoLocker et son 1,3%, le CTU explique ces variations par le nombre limité de solutions de payements quoffre CryptoWall, en effet seules les cryptomonnaies similaires aux Bitcoins étaient acceptées.

Enfin, il semblerait que les instigateurs de CryptoWall nen soient pas à leur première tentative, au vu des nombreuses similitudes entre leur ransomware et lancienne famille de ransomware dite Tobfy.

Source : Analyse du CTU

Et vous ?

Quen pensez-vous ?

Quen pensez-vous ?

Vous avez lu gratuitement 691 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.