Patch Tuesday : Microsoft prévoit six bulletins de sécurité

Patch Tuesday : Microsoft prévoit six bulletins de sécurité dont deux sont classés critiques

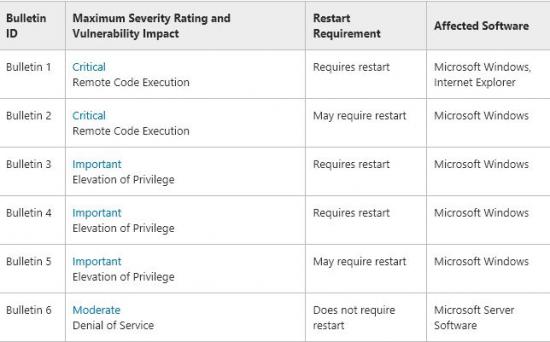

Pour son patch Tuesday de mardi 8 juillet, Microsoft annonce quil livrera six bulletins de sécurité parmi lesquels deux sont considérés comme étant critiques. Les deux premiers bulletins, classés dans la catégorie critique, concernent toutes les versions dInternet Explorer, de la 6 à la 11. Ils viendront combler les failles permettant lexécution du code à distance.

Les trois bulletins suivants, enregistrés comme étant importants, concernent également la famille Windows mentionnée en sus. Les brèches qui seront colmatées permettent de laisser séchapper des données en permettant potentiellement une élévation des privilèges.

Le dernier bulletin, enregistré dans la catégorie modéré, concerne un risque de déni de service dans le Service Bus de Windows utilisé dans Windows Azure. Il sapplique à Windows Server 2003 SP2/2008 et 2008 RT et Windows Server 2012.

Source : blog Microsoft

Vous avez lu gratuitement 640 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

.

.