Les chercheurs de Kaspersky Lab ont identifié un cheval de Troie incorporé dans une application Android qui envoie des SMS sur des numéros surtaxés. Apparu en février 2013, le Trojan baptisé « Trojan-SMS.AndroidOS.FakeInst.ef » qui était à lorigine conçu pour ne cibler que la Russie, sest répandu et sévit dans plus de 60 pays, dont les États-Unis et la France.

Les chercheurs de Kaspersky Lab ont identifié un cheval de Troie incorporé dans une application Android qui envoie des SMS sur des numéros surtaxés. Apparu en février 2013, le Trojan baptisé « Trojan-SMS.AndroidOS.FakeInst.ef » qui était à lorigine conçu pour ne cibler que la Russie, sest répandu et sévit dans plus de 60 pays, dont les États-Unis et la France.Le malware se fait passer pour une application permettant de regarder des vidéos pornographiques. Cependant, une fois quil est installé sur lappareil, il télécharge un fichier de configuration chiffré et commence à envoyer des SMS vers des numéros surtaxés, selon le code pays du mobile de lutilisateur. De plus il est capable dintercepter les messages reçus et peut recevoir des commandes à distance, ceci dans le but denvoyer des messages textes spécifiques à certains numéros de téléphone.

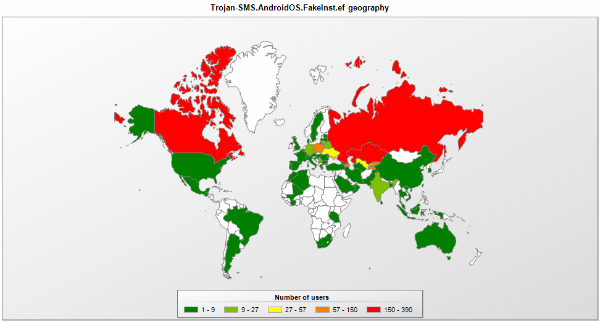

Au total, les chercheurs de Kaspersky ont identifié 14 versions différentes de ce malware et ont déterminé quil sest propagé dans 66 pays. Pour le moment, les infections sont encore faibles aux États-Unis, la Russie et le Canada étant les pays les plus touchés pour le moment. Lexpert Roman Unuchek précise : non seulement « ce programme particulier est le premier Trojan SMS à toucher les utilisateurs aux États-Unis » mais en plus « les cybercriminels ont regroupé suffisamment de ressources pour étendre leur business illégal à léchelle mondiale ».

La France quant à elle nest que très légèrement touchée.

Les chercheurs nont cependant pas fourni plus dexplications sur la manière dont est distribuée lapplication contenant le malware. Avec le récent changement de la politique dacceptation des applications sur la vitrine Google Play, les applications à caractère pornographique ne sont désormais plus les bienvenues. Il est donc peu probable que lapplication ait été téléchargée depuis le Play Store. Les utilisateurs Android ont vraisemblablement autorisé linstallation de cette application en configurant leur appareil de manière à ce quil autorise les installations depuis des « sources inconnues ».

Plusieurs utilisateurs ont ce paramètre activé parce quils désiraient installer des applications légitimes qui ne pouvaient pas être distribuées sur le Play Store à cause de la politique en vigueur (exemple : client de poker en ligne)

Source : blog Kaspersky