Des chercheurs du MIT menés par Raluca Ada Popa, une chercheuse en intelligence artificielle, ont proposé Mylar, une nouvelle architecture web conçue pour développer des sites web sécurisés. A titre indicatif, Racula a participé à l'élaboration de la solution de base de données chiffrée CryptoDB, utilisée par SAP et Google.

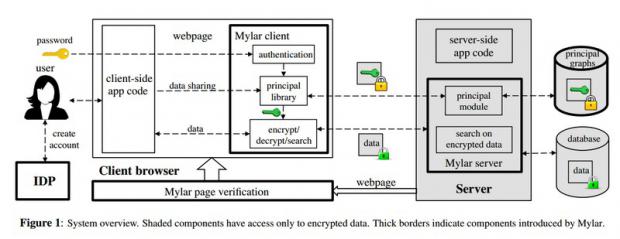

Des chercheurs du MIT menés par Raluca Ada Popa, une chercheuse en intelligence artificielle, ont proposé Mylar, une nouvelle architecture web conçue pour développer des sites web sécurisés. A titre indicatif, Racula a participé à l'élaboration de la solution de base de données chiffrée CryptoDB, utilisée par SAP et Google.Le mode actuel de sécurisation des données des applications web repose sur les serveurs pour le stockage et le traitement. Cependant, tout intrus capable de s'infiltrer dans le serveur peut accéder aux données non chiffrées. L'idée est donc de chiffrer les données dans le navigateur avant de les envoyer au serveur. Mylar garde les données chiffrées tout le temps, le déchiffrement ne sera effectué quune fois les données dans le navigateur de lutilisateur.

« Cela n'a l'air de rien, mais vos données sont chiffrées en utilisant votre mot de passe dans le navigateur avant de migrer vers le serveur », précise Raluca Popa. Avec ce système, « si un gouvernement demande des données à un fournisseur de service ou un hébergeur, le serveur ne pourra pas fournir des informations non chiffrées »

Mylar a été conçu pour intégrer Meteor, une plateforme open source JavaScript pour construire des applications web. En utilisant le framework Meteor pour simplifier. La plateforme Mylar exécute le code dans le navigateur comme sur un serveur. Elle intègre un service qui permet deffectuer une recherche par mots clé dans des données sécurisées sur le serveur sans avoir besoin de les déchiffrer. Ensuite, Mylar autorise le partage des clés et des données en toute sécurité. Enfin, Mylar sassure de lauthenticité du code de lapplication côté client même si le serveur est corrompu

Cette plateforme est testée en ce moment pour un site web sur les antécédents médicaux de certains patients à l'hôpital Newton-Wellesley à Boston. Les données médicales du patient sont déchiffrées uniquement par le médecin ou le patient. Dautres prototypes sont également en phase de test comme une messagerie en ligne ou encore un site de partage de photos. Pour montrer la facilité de développement, Raluca Popa estime que « 28 lignes de code sur 3659 ont été changées pour sécuriser l'application ». La plateforme sera présentée à la conférence Usenix, à Seattle, en avril prochain.

Source : MIT

Et vous ?

Que pensez-vous de cette approche ?

Que pensez-vous de cette approche ?