Mise à jour du 02/07/2013

Mise à jour du 02/07/2013Le code source de « Carberp », le kit de création de botnet qui a été utilisé pour dérober près de 250 millions de dollars aux banques, a été mis en vente en ligne dans plusieurs forums de cybercriminels pour près de 40 000 dollars la licence.

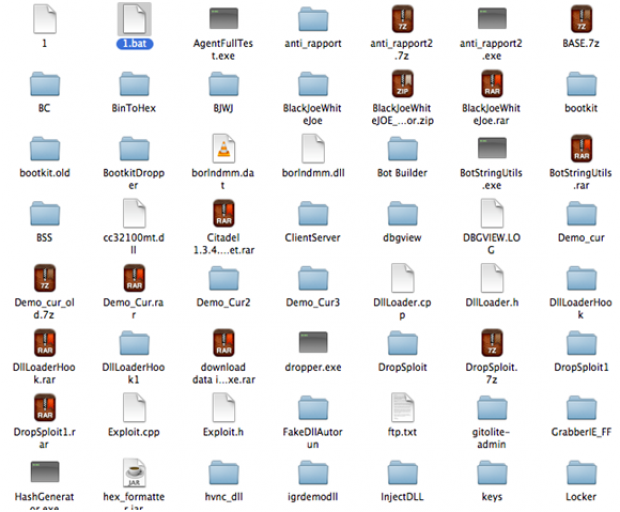

Désormais, il est disponible gratuitement en ligne. Des archives atteignant les deux gigabytes que les experts de par le monde se sont empressés détudier en prévision des prochaines attaques de malwares sophistiqués qui pourraient sen inspirer.

Carberp est une arme puissante qui offre aux attaquants la possibilité de voler une quantité de données sensibles importante des dispositifs affectés. Il possède également une série de plugins qui permettent de neutraliser à la fois des antivirus et des malwares sur une machine. Des nouvelles versions du Trojan comprennent également un bootkit, une série de fonctions qui infectent les ordinateurs depuis leur séquence de boot.

« Il ne faudrait pas être un génie pour obtenir une copie de ce code source ce qui rend tout ça dangereux » remarque Christopher Elisan, chercheur en malware pour le compte du département FirstWatch de RSA. Toutefois il ajoute que « tout apprenti développeur qui ne comprend pas forcément cette technologie peut lutiliser et cela entraînera daffreuses conséquences. Cest comme donner un bazooka à un enfant ».

Source : RSA

Et vous ?

Qu'en pensez-vous?

Qu'en pensez-vous?