Internet victime de la plus grande attaque de son histoire,

Internet victime de la plus grande attaque de son histoire,Les assauts DDoS contre Spamhaus ont entrainé un ralentissement du trafic mondial

The Spamhaus Project, organisation dont lobjet est de traquer les spammeurs et les activités liées aux spams, fournit ses services aux FAI, entreprises, universités, gouvernements, partout dans le monde où des clients demandent à filtrer le trafic internet sur le réseau et les serveurs.

Victime dune attaque par déni de service (DDoS), elle a eu recours à la société CloudFare pour laider à en sortir.

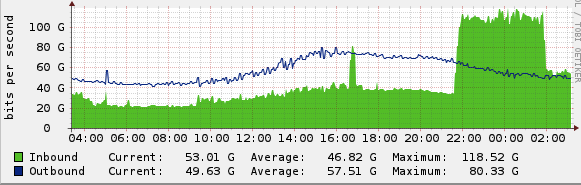

La firme fournit le graphique ci-dessous à partir déchantillons de bande passante sur des serveurs quelle utilise pour neutraliser les DDoS. Les zones vertes représentent les requêtes entrantes et les zones bleues les requêtes sortantes.

Le graphe montre des pics dépassant les 100 Gbps seulement pour la semaine passée.

La société avait affirmé avoir atténué les attaques.

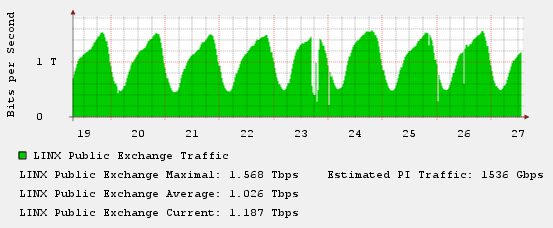

Les assaillants se sont alors déplacés en amont et ont ciblé directement les FAI de CloudFare puis les fournisseurs de niveau 1, ceux-là mêmes qui exploitent les réseaux au cur de lInternet, des échanges sur Internet, des nuds critiques qui relient les grands réseaux comme ceux de Google, Facebook, Yahoo et autres entreprises online denvergure. Ce qui a conduit à des résultats plus alarmants encore.

« Même si nous n'avons pas de visibilité directe dans les charges de trafic qu'ils ont vu, nous avons été contactés par un grand nombre de fournisseurs de niveau 1 qui ont vu plus de 300 Gbps de leur trafic attaqué liés à cette attaque » explique Matthew Prince, PDG de CouldFlare.

« Compte tenu du nombre de 300 Gbps qui a été signalé, ce serait la plus grande attaque reconnue officiellement », a déclaré Patrick Gilmore, architecte en chef chez Akamai Technologies, mercredi par courriel. Akamai exploite l'un des plus grands réseaux mondiaux de distribution de contenu.

La méthode utilisée par les cybercriminels est connue sous le nom de réflexion DNS qui consiste à envoyer des demandes usurpées aux résolveurs DNS dits ouverts (pouvant être interrogés par n'importe qui sur Internet) qui semblent provenir de ladresse IP de la victime visée. Les assaillants ont généralement rédigé leurs demandes afin que les réponses renvoyées à la victime par les serveurs interrogés soient très importantes.

Ce type d'attaque peut être atténué par la victime ou le fournisseur, mais, dans ce cas particulier et en raison de sa taille, l'attaque sest également propagée sur le reste d'Internet en cours de route.

Lattaque qui a été revendiquée par le groupe Stophaus Movement semble aujourdhui sêtre arrêtée. Le groupe a justifié son action en disant que Spamhaus abusait de sa position de force.

La dernière plus grande attaque en date était de lordre de 100 Gbps et date de 2010.

Sources : blog CloudFare, NYT

Et vous ?

Quen pensez-vous ?

Quen pensez-vous ?

Vous avez lu gratuitement 617 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Merci pour ces précisions qui m'avaient échappé.

Merci pour ces précisions qui m'avaient échappé.