Un ingénieur de Google casse celui de Sony avec un simple regex

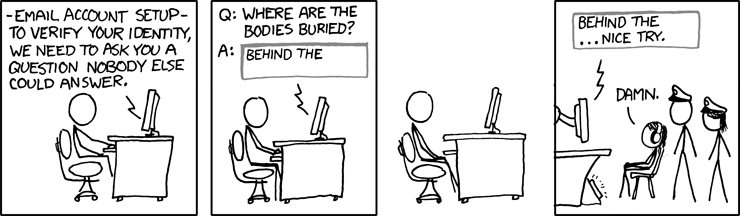

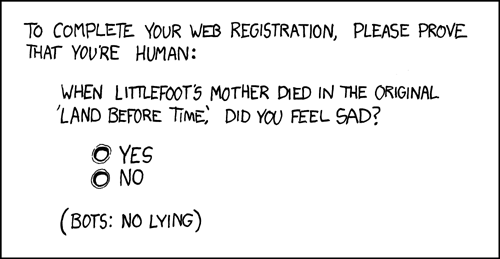

Les développeurs utilisent couramment les CAPTCHA (Completely Automated Public Turing test to tell Computers and Humans Apart) comme moyen de sécurité pour éviter les enregistrements automatiques par des robots ou des spammeurs.

Ces composants gênèrent à l'écran des caractères dont le but est d'être difficilement déchiffrés par les « bots » mais aisément par les humains. Ils sont conçus en utilisant plusieurs techniques différentes, notamment l'utilisation d'une table de hachage chiffrée ou cachée.

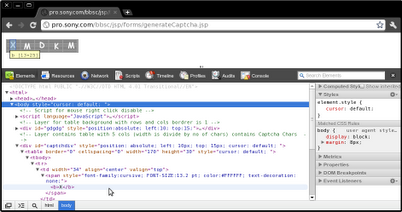

Sony, pour sa part, a choisi de mettre en place un CAPTCHA en pur HTML, CSS et JavaScript. Ici, aucun caractère chiffré ni table de hachage, mais des caractères stockés directement en « clair », dans un simple fichier.

Ce choix douteux n'a pas échappé à l'ingénieur de la team Google+. Andrew Hintz a en effet constaté que l'utilisation d'un simple regex(expression régulière) était suffisante pour révéler les caractères de contrôle générés dans les pages de Sony.

Pire encore, le code JavaScript utilisé pour afficher et vérifier le CAPTCHA est tellement bien documenté qu'il peut être simplement utilisé pour programmer un bot pouvant contourner ce système.

Au delà de ce cas « d'école » (dans le mauvais sens) conçu par Sony, Andrew Hintz fait également remarquer que la plupart des CAPTCHA peuvent être décodés avec une simple combinaison de détection de contours Gaussien et d'analyse de la différence XOR des caractères.

Autrement dit, pour l'ingénieur de Google, ce système est plus une source de nuisance pour l'utilisateur qu'un outil de sécurité.

Source : Blog Google

Et vous ?

Pensez-vous que les CAPTCHA sont assez sécurisés ?

Pensez-vous que les CAPTCHA sont assez sécurisés ? D'après vous, comment une entreprise comme Sony a-t-elle pu mettre au point un CAPTCHA aussi faible ?

D'après vous, comment une entreprise comme Sony a-t-elle pu mettre au point un CAPTCHA aussi faible ? Considérez-vous les CAPTCHA, comme Andrew Hintz, c'est à dire plus comme une nuisance que comme un outil de sécurité ?

Considérez-vous les CAPTCHA, comme Andrew Hintz, c'est à dire plus comme une nuisance que comme un outil de sécurité ?

Vous avez lu gratuitement 395 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.