« Des dizaines de millions de ces messages ont été relevés » déclare Henry Stern, chercheur sécurité senior pour le compte de Cisco Systems, découvreur de ce spam.

Pour lui, il s'agit de l'une des plus vastes attaques virales quil ait jamais vue.

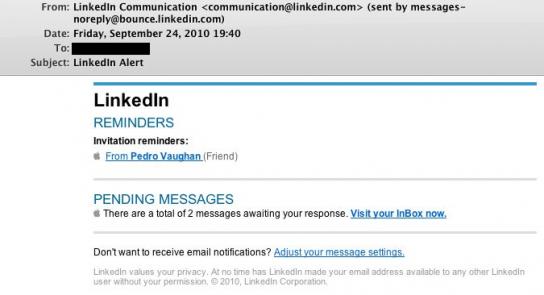

En fait, ces e-mails apparaissent comme des messages provenant de Linkedin. Ils comprennent un lien web pour confirmer un contact professionnel. Cependant, ce lien redirige vers une page extérieure au service. Une page qui affiche le message « Please Waiting for 4 seconds » avant de rediriger vers Google.

Ce qui se passe en arrière plan, cest lexécution dun script malicieux. Ce script scrute la machine, collecte les informations (données techniques, données personnelles, identifiants, mots de passe .) et relève la vulnérabilité du système.

Pour en avoir le cur net, Stern a fait un test sur une machine avec une version antérieure dAdobe Reader en raison des vulnérabilités quelle comporte. Résultat, le trojan Zeus a détecté la vulnérabilité et sest installé sur la machine.

Le premier bon réflexe est de ne pas cliquer sur le lien dans le-mail. Autre recommandation, comme lattaque fait appel à javascript, les utilisateurs de Firefox pourront installer le plug-in NoScript pour bloquer lexécution du script.

Linfection est difficile à repérer sur les machines. En effet, le virus se cache dans des processus déjà existants sur le PC. Conséquence, il faut vérifier les outbond logs des firewalls installés et sassurer que tous les logiciels sont mis à jours pour prévenir tout risque dinfection.

Source : Billet sur le blog de Cisco

Avez-vous reçu ce mail ?

Avez-vous reçu ce mail ? Arrivera-t-on un jour à bout de Zeus ?

Arrivera-t-on un jour à bout de Zeus ?