Les chercheurs de Proofpoint ont suivi une menace précédemment non documentée dans laquelle des opérateurs de service proxy Tor ont détourné subrepticement les paiements en bitcoins effectués par des victimes de ransomwares.

Les chercheurs de Proofpoint ont suivi une menace précédemment non documentée dans laquelle des opérateurs de service proxy Tor ont détourné subrepticement les paiements en bitcoins effectués par des victimes de ransomwares. Pour ce faire, ils ont remplacé les adresses Bitcoin contrôlées par les auteurs du ransomware par leur propre portefeuille en modifiant en transit la source des pages Web utilisées pour le paiement.

« Par conséquent, les opérateurs de proxy empêchent non seulement les victimes de ransomwares davoir une clé de déchiffrement pour leurs fichiers après avoir payé une rançon, mais volent également les acteurs malveillants qui diffusent les ransomwares. Cela semble être le premier système de ce type qui affecte à la fois les victimes de ransomwares et les opérateurs », notent les chercheurs.

Il faut rappeler que de nombreuses souches de ransomwares présentent aux victimes une demande de paiement où les victimes doivent visiter un site Tor pour effectuer un paiement à une adresse Bitcoin spécifiée. Comme la plupart des utilisateurs n'ont généralement pas de navigateur Tor installé, ils peuvent utiliser un proxy Tor à la place certaines notes de rançon leur suggèrent même de le faire. Les proxies Tor sont des sites Web réguliers qui traduisent le trafic Tor en trafic Web normal. Cependant, cela donne aux opérateurs proxy Tor un pouvoir quasi illimité et ils peuvent alors remplacer le contenu, agissant en tant que man-in-the-middle.

Les proxies Tor sont simples à utiliser ; parfois, il suffit dajouter une extension telle que .to, .cab dans l'URL en oignon, et elle devient utilisable dans un navigateur normal.

Il y a plusieurs fournisseurs de services proxy avec oignon [.] Parmi les plus populaires. Pour utiliser leur service, les utilisateurs ajoutent l'extension .top après le domaine .onion.

Les chercheurs sont tombés sur un message laissé par les opérateurs du ransomware LockeR laissé sur le portail de paiement invitant les victimes à ne pas utiliser onion.top pour payer leur rançon.

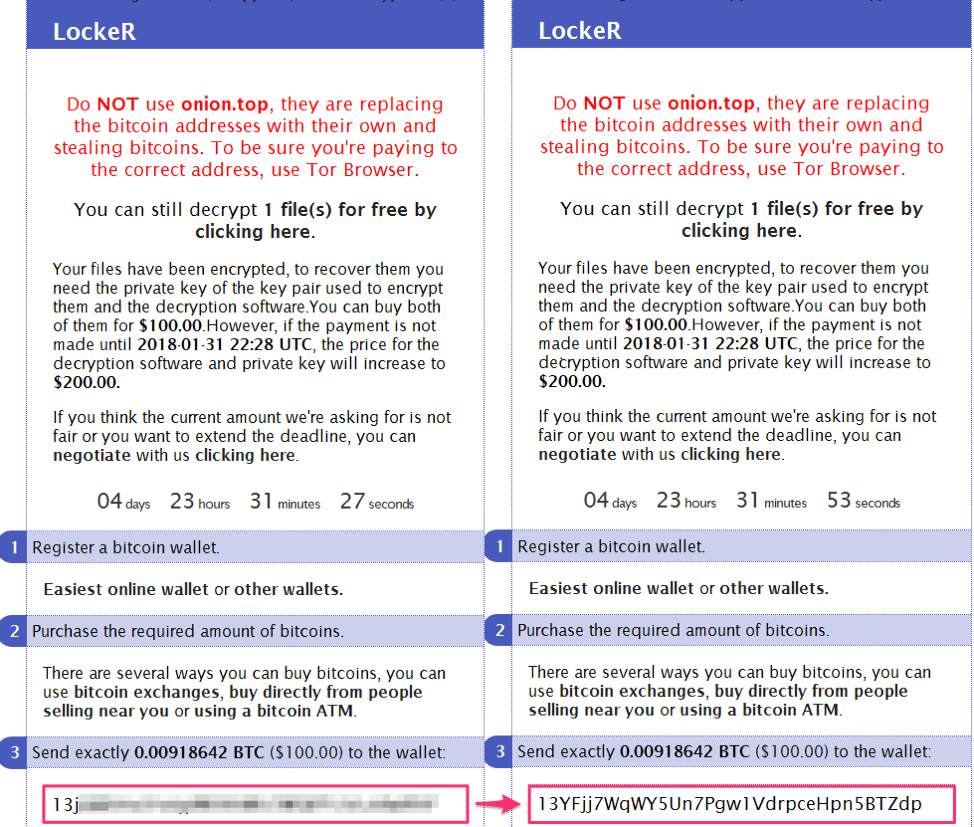

« LockeR a été observé pour la première fois en octobre 2017. Plus récemment, il a été livré via une instance du kit d'exploit RIG-v dans une campagne dattaques. Nous avons comparé le même site de paiement LockeR vu à la fois dans le navigateur Tor et via le proxy .top Tor. Comme prévu, l'adresse Bitcoin a été remplacée dans la page accessible via onion.top. »

Dans le volet gauche de la figure 3, le domaine de paiement LockeR affiché avec Tor Browser affiche l'adresse de paiement Bitcoin correcte. Pour le ransomware LockeR, ces adresses de paiement sont uniques ; chaque victime dispose de la sienne. Sur la droite, le même domaine de paiement visualisé avec le proxy .top Tor affiche une adresse Bitcoin différente. « Bien que nous ne connaissions pas l'algorithme exact pour la sélection des adresses de substitution, il semble que l'onion.top remplace par la même adresse Bitcoin toutes les victimes de LockeR. »

Les chercheurs ont fait le même test pour dautres ransomwares, entre autres Sigma et GlobeImposter. La remarque était la même : les opérateurs du proxy Tor ont remplacé ladresse donnée par les acteurs derrière le ransomware par les leurs.

En conclusion, les chercheurs ont avancé que « Bien qu'il semble que les opérateurs d'onion.top n'aient pas encore volé un grand nombre de bitcoins de victimes de ransomwares, parce que de nombreuses victimes utilisent Tor proxies au lieu d'installer le navigateur Tor, l'impact potentiel est élevé pour les victimes qui tentent de payer la rançon. En fin de compte, ce type d'activité sape la relation de confiance quelque peu douteuse qui sous-tend le secteur des rançongiciels. Bien que ce ne soit pas nécessairement une mauvaise chose, cela soulève un problème commercial intéressant pour les acteurs de rançongiciels et des problèmes pratiques pour les victimes de rançongiciels en augmentant encore le risque pour les victimes qui auraient recours au paiement des rançons. »

Et destimer que « La volatilité persistante sur les marchés de la cryptomonnaie et l'intérêt croissant pour le réseau Tor entraîneront probablement d'autres abus potentiels des proxies Tor, créant des risques supplémentaires pour les nouveaux utilisateurs. »

Source : ProofPoint

Et vous ?

Qu'en pensez-vous ?

Qu'en pensez-vous ?