Des chercheurs découvrent une campagne qui utilise des exploits de la NSA pour miner de la cryptomonnaie,

Des chercheurs découvrent une campagne qui utilise des exploits de la NSA pour miner de la cryptomonnaie,sur Windows et Linux

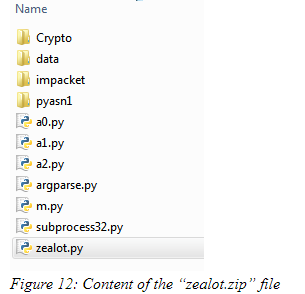

Les chercheurs en sécurité de F5 ont découvert une nouvelle campagne dattaques sophistiquées qui ciblent les réseaux internes avec les exploits EternalBlue et EternalSynergy qui ont été attribués à la NSA. Ils ont baptisé cette campagne Zealot à cause du nom du fichier zip contenant les scripts Python avec les exploits de la NSA publiés par le collectif Shadow Brokers.

Léquipe a expliqué que lorsquelle a découvert cette nouvelle campagne Apache Struts, elle semblait être l'une des nombreuses campagnes qui exploitent déjà les serveurs vulnérables à l'attaque de l'analyseur multipartite de Jakarta (CVE-2017-5638), répandue depuis sa découverte en mars 2017

Pour rappel, cette vulnérabilité Apache Struts est la même qui a été utilisée par d'autres acteurs malveillants plus tôt cette année dans la violation de données qua déclarée Equifax, une agence de déclaration de crédit à la consommation aux États-Unis (considérée comme l'une des trois plus grandes agences de crédit américaines avec Experian et TransUnion). En outre, un groupe criminel a abusé de la même faille en avril pour cibler les serveurs de Struts où ils ont installé des rançongiciels qui leur ont fait récolter plus de 100 000 $.

La campagne exploite également la vulnérabilité DotNetNuke (DNN) (CVE-2017-98222), divulguée en juillet 2017.

« La campagne Zealot cible de manière agressive les systèmes Windows et Linux, avec les exploits DNN et Struts combinés. Si ces demandes étaient envoyées séparément, nous aurions alors parlé delles en tant que deux campagnes distinctes offrant la même charge utile. En regardant de plus près la charge utile inhabituellement élevée, nous avons découvert une attaque multiétape beaucoup plus sophistiquée, avec des capacités de déplacement latéral, tirant parti des exploits EternalBlue et EternalSynergy de la NSA », ont expliqué les chercheurs.

Pour cette campagne, la faille Struts incluait des charges utiles pour cibler à la fois les machines Linux et Windows en même temps.

L'attaque commence par une analyse du web et un envoi de deux requêtes HTTP. L'une des requêtes est l'exploit Apache Struts notoire via l'en-tête Content-Type. Alors que la plupart des campagnes similaires d'Apache Struts ciblent des plateformes Windows ou Linux, Zealot est équipé de charges utiles pour les deux.

Si le serveur est vulnérable, un code JAVA sera exécuté pour déterminer le système d'exploitation sous-jacent.

Dans le cas où la machine infectée tourne sur Windows, les exploits EternalBlue et EternalSynergy seront déployés pour un déplacement latéral dans le réseau local de la victime et infecteront encore plus de systèmes.

Létape suivante consiste à se servir de PowerShell pour télécharger et installer le logiciel malveillant final, qui, pour cette campagne, est un mineur Monero.

Sous Linux, les attaquants utilisent des scripts Python qui semblent provenir du framework de post-exploitation EmpireProject, et installent également le même mineur Monero.

« Pour Linux, des commandes shell seront exécutées en arrière-plan, en utilisant la commande "nohup" plus robuste, qui permet au processus de s'exécuter même après la fermeture du shell. La commande va télécharger et exécuter un script bash spearhead », précisent les chercheurs.

Concernant le mineur lui-même, ils ont expliqué que « le malware "Mule" est un logiciel malveillant qui mine de la cryptomonnaie Monero. Monero est devenu la monnaie de choix en cybercriminalité en raison de son degré danonymat plus élevé. Le montant payé pour cette adresse de mineur était d'environ 8500 $ US. Nous ne savons pas combien de profit l'acteur malveillant a pu générer au total. »

Les experts de F5 ont également souligné que les attaquants pouvaient modifier la charge utile finale en fonction de ce qu'ils voulaient, et que le groupe pouvait passer à l'installation de ransomware en un clin d'il.

« Zealot semble être la première campagne de Struts utilisant les exploits NSA pour se propager à l'intérieur des réseaux internes. Il y a eu d'autres campagnes de logiciels malveillants comme les ransomwares NotPetya et WannaCry ou le cryptominier Adylkuzz qui ont lancé des attaques en direct en scannant Internet à la recherche de protocoles SMB vulnérables quils ont exploités avec les outils de la NSA publiés par les ShadowBrokers. La campagne Zealot, cependant, semble ouvrir de nouvelles portes de vecteurs d'attaque, fournissant automatiquement des logiciels malveillants sur les réseaux internes via les vulnérabilités des applications Web. Le niveau de sophistication que nous observons actuellement dans la campagne Zealot nous porte à croire que la campagne a été développée et est dirigée par des acteurs de la menace à plusieurs niveaux au-dessus de la moyenne. »

Source : F5

Et vous ?

Qu'en pensez-vous ?

Qu'en pensez-vous ?

Vous avez lu gratuitement 83 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.