Des informations classées « Top Secret » de l'armée américaine et de la NSA ont été exposées en ligne,

Des informations classées « Top Secret » de l'armée américaine et de la NSA ont été exposées en ligne,sur des serveurs Amazon

Il y a quelques jours, la société de sécurité Upguard a révélé que la documentation de trois bases de données du ministère américain de la Défense est restée publiquement accessible pendant des mois, voire des années, depuis les infrastructures dAmazon Web Services (AWS). Il suffisait davoir un compte AWS pour accéder à ces archives et tout télécharger.

Ces archives ouvertes contenaient « plusieurs téraoctets » de données extraites depuis des sites web publics : des articles dactualités, des textes Facebook, des commentaires YouTube, des tweets, des messages de forums, des blogs, etc. Ces données étaient réparties sur trois serveurs intitulés « centcom-backup », « centcom-archive » et « pacom-archive ». Centcom et Pacom désignent respectivement les Etat-major US Central Command et US Pacific Command

Daprès Upguard, certaines de ces données étaient collectées par un logiciel Big Data baptisé « Outpost ». Édité par la société VendorX, il sagit dun outil « danalyse sociale multilingue » utilisé de manière exclusive par le Pentagone. Il permettrait même de créer des campagnes dinfluence dans « les régions instables du monde ». Dautres données étaient visiblement destinées au logiciel « Coral Reef », un outil interne du Pentagone qui permet danalyser les relations entre personnes.

« Cette fuite en ligne est une illustration frappante de la façon dont le recours à des fournisseurs tiers peut être dommageable, capable même daffecter les plus hauts échelons du Pentagone », soulignait alors la société.

Léquipe UpGuard Cyber Risk Team a fait un billet de blog aujourdhui dans lequel elle affirme avoir découvert dautres fichiers exposés : « Des données critiques appartenant au Commandement du renseignement et de la sécurité (INSCOM), un commandement du département de la défense de l'armée américaine et de l'Agence de sécurité nationale (NSA) chargé de recueillir des renseignements pour les dirigeants militaires et politiques américains, ont été diffusées sur Internet, exposant ainsi des données internes et les systèmes virtuels utilisés pour des communications classées secrètes à toute personne ayant une connexion Internet. Avec un score moyen de risque CSTAR de 589 sur un maximum de 950, la présence de l'INSCOM sur le web fournit des indications troublantes sur les lacunes de leur cybersécurité, illustrées par la présence de données classifiées dans ce référentiel de données accessible au public. »

Comment sest passée la découverte ?

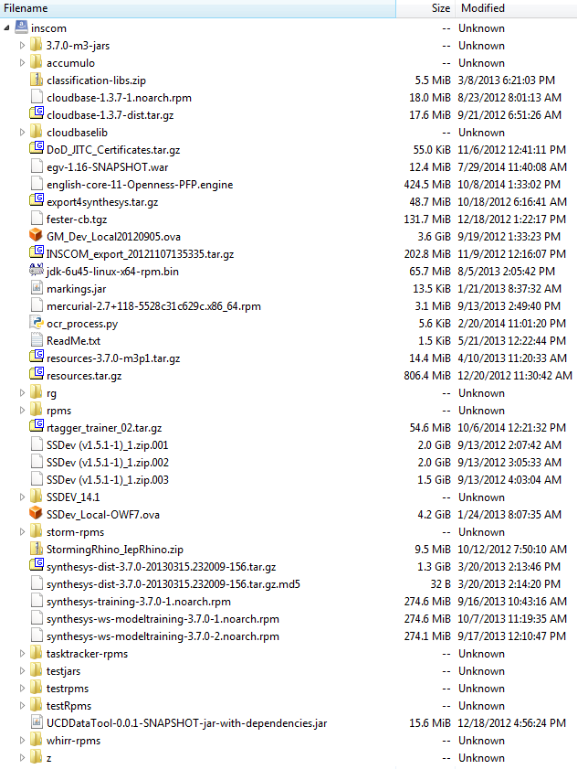

Léquipe a expliqué que le 27 septembre 2017, Chris Vickery, Directeur UpGuard de la section Cyber Risk Research, a découvert un compartiment de stockage cloud Amazon Web Services S3 configuré pour un accès public. Défini pour permettre à quiconque entrant l'URL de voir le contenu du bucket exposé, le référentiel, situé dans le sous-domaine AWS « inscom », contenait 47 fichiers et dossiers visibles dans le référentiel principal, dont trois étaient également téléchargeables. Le nom du sous-domaine fournit des indications sur la provenance des données, notamment lINSCOM, le service de renseignement supervisé à la fois par l'armée américaine et la NSA.

Les trois fichiers téléchargeables contenus dans le bucket confirment la nature hautement sensible du contenu, exposant des données de sécurité nationale, dont certaines sont explicitement classées.

Le fichier le plus volumineux est un fichier Oracle Virtual Appliance (.ova) appelé « ssdev » qui, une fois chargé dans VirtualBox, contient un disque dur virtuel et un système d'exploitation Linux probablement utilisé pour recevoir des données du Département de la Défense depuis un emplacement distant.

Les propriétés des fichiers contenaient des zones et des configurations techniques portant clairement la mention « Top Secret », ainsi que la mention supplémentaire de « NOFORN », une stipulation qui signifie que les données sont si sensibles quelles ne peuvent même pas être partagées avec des alliés étrangers. Le disque dur contient six de ces partitions, dont la taille varie de 1 Go à 69 Go, et contient des indications dans ses métadonnées selon lesquelles le coffret a été travaillé par un fournisseur de défense tiers appelé Invertix, un partenaire connu de l'INSCOM.

Upguard note également que les clés privées utilisées pour accéder aux systèmes de renseignements appartenant aux administrateurs dInvertix étaient exposées, ainsi que les mots de passe hachés.

« Bien que l'objectif spécifique des partitions du lecteur virtuel ne soit pas clair, le fichier semble être utile pour la réception, la transmission et le traitement de données classifiées. Un dossier dans le disque dur révèle une installation de fichiers configurée manuellement pour une utilisation avec Red Disk, une plateforme trouble du renseignement de la Défense, partiellement intégrée dans le programme DCGS-A du Pentagone. »

Le deuxième fichier téléchargeable, un document ReadMe en texte brut stocké dans le disque dur virtuel, fournit des indications d'instructions pour le contenu du .ova et où obtenir des packages Red Disk supplémentaires.

Le fichier téléchargeable final, un .jar compressé nommé « rtagger », semble constituer un snapshot d'entraînement pour l'étiquetage et la catégorisation des informations classifiées, ainsi que l'attribution de ces données aux « régions ».

Source : UpGuard

Vous avez lu gratuitement 2 132 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.