Sécurité : pourquoi l'OS open source Qubes OS a volé la vedette à Tails

Sécurité : pourquoi l'OS open source Qubes OS a volé la vedette à Tailset est présenté par Edward Snowden comme le meilleur aujourd'hui

Le système dexploitation est le logiciel qui permet lexécution de tous les programmes sur une machine. Sur PC, Windows est de loin le plus populaire. Ensuite vient macOS dApple. Et cela sexplique par leur facilité dutilisation, mais également le fait quils sont préinstallés sur la plupart des machines disponibles sur le marché. Pour le petit groupe dutilisateurs pour lesquels la sécurité est quasiment le seul critère de choix dun OS, cest cependant dautres OS qui sont envisagés, comme la distribution Tails par exemple.

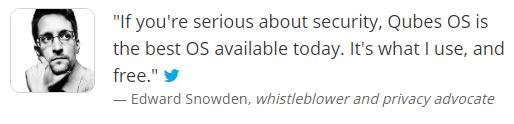

Tails a notamment été recommandé par Edward Snowden pour les adeptes de la sécurité. Mais cette distribution Linux axée sur la sécurité nest plus la préférée du dénonciateur de la NSA depuis un certain temps. Edward Snowden sest en effet tourné vers un autre système dexploitation, Qubes OS, qui semble présenter de meilleurs arguments en matière de sécurité. Mais lesquels ?

Qubes OS est un système d'exploitation gratuit et open source orienté sécurité. Il se distingue d'abord des autres OS de la même catégorie par son approche : la sécurité par compartimentation. Comme son nom l'indique, cette approche vous permet de « compartimenter les différentes parties de votre vie numérique dans des compartiments isolés de manière sécurisée appelés qubes. »

La sécurité par compartimentation vous permet de séparer de manière sécurisée les différentes choses que vous faites sur votre ordinateur les unes des autres dans des qubes de sorte que si l'un des qubes est compromis, la menace ne puisse pas se propager aux autres. Comme l'explique le site officiel de l'OS, vous pourriez par exemple avoir un qube pour visiter des sites Web non fiables et un autre pour effectuer des opérations bancaires en ligne. De cette façon, si votre navigation non fiable est compromise par un site Web chargé de logiciels malveillants, vos activités bancaires en ligne ne seront pas menacées. De même, si vous êtes préoccupé par les pièces jointes malveillantes, Qubes OS peut faire en sorte que chaque pièce jointe soit ouverte dans un qube « jetable ». Il s'agit en quelque sorte d'un compartiment qui ne sera utilisé qu'une seule fois, pour l'ouverture de la pièce jointe ici, et ensuite « jeté ».

« De plus, tous ces qubes isolés sont intégrés dans un système unique et utilisable », est-il précisé dans une petite FAQ sur lOS. Autrement dit, cette compartimentation ne réduit pas lutilisabilité du système. Les programmes sont certes isolés dans leurs propres qubes séparés, mais toutes les fenêtres sont affichées dans un environnement de bureau unifié unique. Ces fenêtres se présentent également avec des bordures colorées qui vous permettent d'identifier facilement les différents niveaux de sécurité.

Les développeurs de Qubes OS indiquent également que les vecteurs d'attaque courants tels que les cartes réseau et les contrôleurs USB sont isolés dans leurs propres qubes matériels, mais leurs fonctionnalités sont préservées grâce à une mise en réseau sécurisée, des pare-feux et une gestion sécurisée de périphériques USB. En ce qui concerne lintégration des qubes, il faut par exemple noter que Qubes OS prend en charge la copie sécurisée de fichiers et dossiers entre différents qubes pour faciliter le travail des utilisateurs, mais sans compromettre la sécurité. Un système permet en outre de séparer linstallation du logiciel de l'utilisation du logiciel, permettant aux qubes de partager un système de fichiers racine sans sacrifier la sécurité. Pour les utilisateurs soucieux de la confidentialité, il y a également une intégration de Whonix avec Qubes OS, ce qui facilite l'utilisation de Tor en toute sécurité. LOS peut également vous protéger des attaques physiques de type Evil Maid.

Pour ceux pour qui la sécurité et la confidentialité passent avant toute autre chose, Qubes OS peut donc être une option plus intéressante que l'utilisation d'un OS live, l'exécution de machines virtuelles dans un OS ou encore l'utilisation d'une autre machine physique pour ses activités sensibles.

Démarrer votre ordinateur à partir d'un live CD (ou DVD) lorsque vous devez effectuer des activités sensibles peut certainement être plus sûr que d'utiliser votre principal OS, mais cette méthode présente encore une bonne partie des risques des OS conventionnels. L'équipe Qubes OS explique par exemple que les OS live populaires (tels que Tails et autres distributions Linux) sont toujours monolithiques dans la mesure où tous les logiciels fonctionnent toujours sur le même système d'exploitation. Cela signifie donc que si votre session est compromise, toutes les données et les activités effectuées au sein de cette même session sont potentiellement compromises.

En ce qui concerne l'exécution de machines virtuelles, il faut avant tout noter qu'il existe deux types d'hyperviseurs (logiciel, micrologiciel ou matériel permettant de créer et exécuter des machines virtuelles) qui n'offrent pas les mêmes niveaux de sécurité. Il s'agit des hyperviseurs de type 1 ou "bare metal" et des hyperviseurs de type 2 ou hébergés (des logiciels qui s'exécutent à l'intérieur d'un OS hôte). Étant donné que les hyperviseurs de type 2 s'exécutent dans un OS hôte, si ce dernier est compromis, toutes les machines virtuelles qu'il héberge sont également exposées. Les hyperviseurs de type 1, par contre, s'exécutent directement sur la plateforme matérielle. Cela signifie qu'un attaquant doit être capable de compromettre l'hyperviseur lui-même afin de compromettre l'ensemble du système. C'est donc beaucoup plus difficile et c'est ce type d'hyperviseur d'utilise Qubes OS ; raison pour laquelle il peut être plus sûr que l'exécution de machines virtuelles dans un OS, pour plus de sécurité. Utiliser un autre ordinateur pour des activités sensibles est également plus sûr que d'utiliser le même ordinateur pour toutes ses activités, mais il y a aussi le coût et le fait que la sécurité de l'utilisateur dépend toujours de son OS.

Source : Qubes OS

Et vous ?

Avez-vous déjà utilisé Qubes OS ?

Avez-vous déjà utilisé Qubes OS ? Que pensez-vous de ses promesses de sécurité et de confidentialité ?

Que pensez-vous de ses promesses de sécurité et de confidentialité ? Utilisez-vous un OS particulier à des fins de sécurité ? Si oui, lequel ?

Utilisez-vous un OS particulier à des fins de sécurité ? Si oui, lequel ?

Vous avez lu gratuitement 998 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

.

.