Varonis Systems, léditeur de solutions logicielles de protection des données contre les menaces internes et les cyberattaques, a publié les résultats dune étude indépendante examinant les pratiques et les attentes en matière de sécurité à la suite de la faille massive Equifax. Létude, qui porte sur un panel de 500 décideurs informatiques au Royaume-Uni, en Allemagne, en France et aux États-Unis, pointe le décalage entre les attentes préalables et la réalité sur le terrain en matière de sécurité.

Varonis Systems, léditeur de solutions logicielles de protection des données contre les menaces internes et les cyberattaques, a publié les résultats dune étude indépendante examinant les pratiques et les attentes en matière de sécurité à la suite de la faille massive Equifax. Létude, qui porte sur un panel de 500 décideurs informatiques au Royaume-Uni, en Allemagne, en France et aux États-Unis, pointe le décalage entre les attentes préalables et la réalité sur le terrain en matière de sécurité.La grande majorité (89 %) des sondés affichent leur confiance dans la stratégie de cybersécurité adoptée par leur entreprise et estiment que cette dernière assurera une protection optimale en cas dattaque. Pourtant, dans les mois qui ont suivi lattaque WannaCry, quatre entreprises sur dix nont pas pris les mesures critiques qui simposent pour verrouiller leurs informations sensibles, ce qui les expose à des risques de perte/vol de données et en fait des cibles vulnérables de la prochaine attaque par rançongiciel.

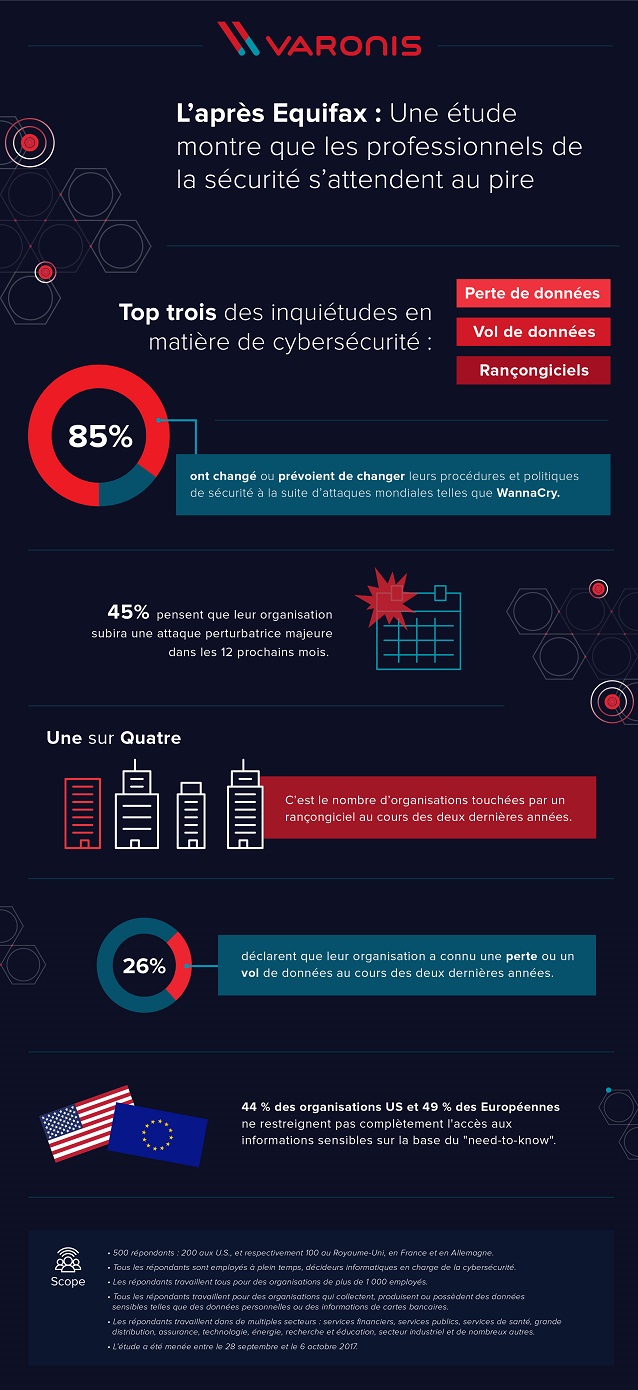

Près dune personne interrogée sur deux (45 %) estime que son entreprise sera exposée à une attaque perturbatrice de grande ampleur au cours des douze prochains mois.

Dans la perspective de lannée 2018, la perte et le vol de données ont été cités comme les principales préoccupations des entreprises. Autres conclusions notables issues de létude :

- 25 % des personnes interrogées ont indiqué que leur entreprise avait été victime dune attaque par rançongiciel au cours des deux dernières années (34 % en Allemagne, 31 % en France, 21 % aux USA et 20 % au Royaume-Uni) ;

- 26 % ont rapporté que leur entreprise avait subi une perte ou un vol de données au cours des deux dernières années (30 % en France, 29 % en Allemagne, 27 % au Royaume-Uni, 23 % aux USA) ;

- huit personnes interrogées sur dix sont convaincues que les hackers ne sont pas présents actuellement sur leur réseau (85 % au Royaume-Uni, 84 % aux USA, 81 % en Allemagne et 78 % en France) ;

- 85 % ont modifié ou envisagent de modifier leurs stratégies et procédures de sécurité à la suite de cyberattaques de grande envergure telles que WannaCry (91 % en France, 89 % Allemagne, 83 % aux US et 82 % au Royaume-Uni).

Létude a également mis en avant des différences majeures en termes de stratégies et de tendances de cybersécurité selon les pays. Conclusions clés dans ce domaine :

- parmi les sociétés interrogées, seules 66 % des entreprises américaines et 51 % des entreprises basées dans lUnion européenne restreignent totalement laccès aux informations sensibles selon le principe du « need-to-know ». Les entreprises situées en Allemagne sont les moins susceptibles de restreindre laccès aux données (38 %) ;

- une majorité (67 %) des sondés ont indiqué que leur entreprise disposait de polices dassurance en matière de cybersécurité. Celles-ci sont moins répandues aux États-Unis (62 %) et plus courantes en France (75 %) ;

- les entreprises allemandes ont été durement touchées par les rançongiciels : elles sont 34 % à avoir subi ce type dattaque au cours des deux dernières années.

« Les attaquants placent la barre plus haut en recourant à des attaques combinées plus sophistiquées comme WannaCry et NotPetya, qui utilisent plusieurs vecteurs dattaque », explique Christophe Badot, directeur général France de Varonis. « Parallèlement, les données de valeur restent vulnérables aux attaques qui ne nécessitent que peu, voire pas de sophistication du tout, à linstar de lemployé mécontent qui va se mettre à espionner des dossiers bien trop accessibles. Sil est encourageant de constater que la plupart des incidents de sécurité incitent les entreprises à prendre des mesures de préparation, il est cependant peu probable, si lon se base sur lannée écoulée, que la sécurité réelle de ces entreprises soit en phase avec les perceptions. »

Cette étude indépendante, portant sur les principales préoccupations, approches et expériences des professionnels de linformatique travaillant dans la cybersécurité, a été commandée par Varonis et réalisée par Survey Sampling International. Elle porte sur un panel de 500 décideurs informatiques issus dentreprises comptant plus de 1000 employés au Royaume-Uni, en France, en Allemagne et aux États-Unis. Elle a été menée entre le 28 septembre et le 6 octobre 2017.

Source : Varonis

Et vous ?

Qu'en est-il dans votre entreprise ou chez vos clients ?

Qu'en est-il dans votre entreprise ou chez vos clients ?Voir aussi :

Le piratage massif de données d'Equifax ne lui a coûté pour l'instant que 87,5 millions de dollars, l'entreprise n'a perdu aucun de ses gros clients

Le piratage massif de données d'Equifax ne lui a coûté pour l'instant que 87,5 millions de dollars, l'entreprise n'a perdu aucun de ses gros clients WannaCry 2.0 ? Une autre campagne mondiale d'attaques informatiques aux ransomwares a eu lieu, l'Ukraine en est la principale victime

WannaCry 2.0 ? Une autre campagne mondiale d'attaques informatiques aux ransomwares a eu lieu, l'Ukraine en est la principale victime

)

)

c'était pas une machine de dev mais celle d'une secrétaire. Ensuite toutes les machines du service commerciale et expédition ont commencé à tomber les une après les autres, j'ai bossé dessus jusqu'à 5h du mat, dormi un p'tit peu et repris le boulot à 10h.

c'était pas une machine de dev mais celle d'une secrétaire. Ensuite toutes les machines du service commerciale et expédition ont commencé à tomber les une après les autres, j'ai bossé dessus jusqu'à 5h du mat, dormi un p'tit peu et repris le boulot à 10h.