McAfee propose un remboursement « raisonnable » aux particuliers

Victimes de sa bourde et deux ans de mises à jour à ses clients fidèles

Après sa bourde (lire ci-avant), McAfee s'engage à couvrir les frais de réparation des PC impactés par son faux-positifs. Les PC des particuliers, s'entend.

Une catégorie de clients qui a, en plus, été la plus exposée à un « Google Bombing » particulièrement malveillant suite à la médiatisation de l'affaire (lire ci-avant).

Les modalités pour le remboursement des « dépenses raisonnables » (sic) restent encore à fixer.

Par ailleurs, McAfee offre une extension de deux ans de leurs contrats de mise à jour aux clients touchés. Ceux qui ont décidé de changer de prestataire auraient certainement préféré un dédommagement plutôt qu'un nouvel engagement.

Mais on comprend qu'en cette période troublée, McAfee fasse tout son possible pour garder ses clients.

Pas sûr en revanche que son image en sorte indemne, même si et vous avez été plusieurs à le noter ce genre de mésaventure peut arriver à de nombreuses sociétés.

Le faux-positif de McAfee : affaire banale ou pas ?

Le faux-positif de McAfee : affaire banale ou pas ?Source : Annonce de remboursement de McAfee

MAJ de Gordon Fowler

Mise à jour du 26/04/10

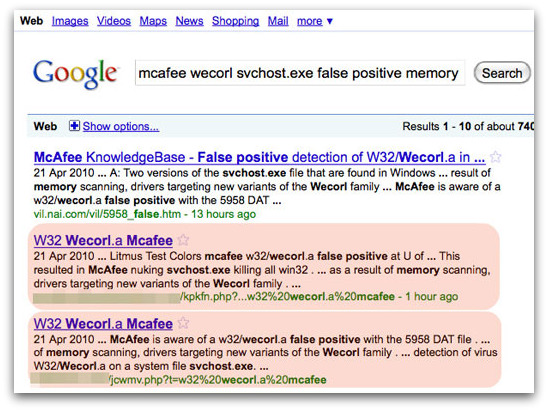

Les requêtes sur le faux-positif de McAfee utilisées pour diffuser des malwares

D'après un concurrent de McAfee, des hackers insèreraient des liens malicieux dans le référencement de Google

Le faux-positif de McAfee - qui a bloqué des milliers de PC suite à une mauvaise mise à jour (lire ci-avant) - aurait donné des idées aux hackers.

Un des concurrents de McAfee, Sophos, affirme que des cybercriminels utiliseraient leurs connaissances des techniques de référencement de Google pour exploiter cette affaire et propager leurs propres malwares.

Le principe est simple.

Un utilisateur affecté par le faux-positif ira chercher un début de réponse sur Google. Dans les premiers résultats, les hackers en question ont réussi à faire figurer leurs pages... qui dirigent, bien évidemment, vers des sites malicieux.

Une fois sur ces pages, les cybercriminels utilisent alors la technique dite du scareware (lire par ailleurs) pour pousser les internautes les plus crédules à télécharger un faux antivirus et à donner dans l'urgence leur numéro de carte bleue.

Sophos reconnaît néanmoins que McAfee n'est pas le seul à être visé par cette forme particulièrement malveillante de « Google Bombing ». Le simple fait de se retrouver dans la lumière de l'actualité suffirait à être exposé à ce genre de désagréments.

En gris les sites recensés par Sophos comme étant malicieux

Sophos ne dit pas en revanche si la menace a véritablement fonctionné sur les experts IT des entreprises (les principales touchées), normalement les plus avisés.

Ou si cette mise en garde n'est pas (surtout) un bon coup de pub pour ses solutions.

Source : Le Communiqué de Sophos

Et vous ?

Alors ? Vraie menace ou simple coup de pub pour Sophos ?

Alors ? Vraie menace ou simple coup de pub pour Sophos ?MAJ de Gordon Fowler

Mise à jour du 23/04/10

Réparer les dégâts du faux-positif de McAfee prendrait 30 minutes

Par PC, la société étudie "une manière pour que cela ne se reproduise plus jamais"

Amrit Williams, directeur de la technologie de Big Fix - une société spécialisée dans la gestion de la sécurité informatique - estime que les problèmes provoqués par le faux-positif de la mise à jour de McAfee (lire ci-avant) vont être particulièrement épineux à résoudre.

Dans une déclaration au quotidien américain USA Today, il affirme qu'il « n'y a aucun moyen d'automatiser le processus ».

D'après lui, réparer les dégâts devra se faire machine par machine. Et manuellement.

Un processus qualifié de « laborieux » qui prendrait environ une demi-heure par PC.

Résultat, une situation particulièrement problématique pour « les entreprises affectées [qui] pourraient mettre plusieurs jours voire plusieurs semaines » pour revenir à la normale.

De son coté, McAfee se confond en excuses.

« Nous avons réalisé une mise à jour qui a clairement provoqué plus de mal que de bien », reconnaît sans ambages Barry McPherson, le vice-président de la société, « les erreurs arrivent. [Mais] nous n'avons pas d'excuses. Dès à présent, les 7.000 employés de McAfee se concentrent sur deux objectifs ».

Le premier est d'aider à mettre fin aux désagréments des clients.

« Et le deuxième, quand cela sera fait, nous assurer de mettre en place les processus pour que cela ne se reproduise jamais ».

Des mesures comme, disons, tester une mise à jour avant de la délivrer ?

Visiblement un révolution pour McAfee.

Source : L'article de USA Today et le communiqué de Barry McPherson

MAJ de Gordon Fowler

Une mise à jour de lantivirus de McAfee provoque un faux positif,

Et cause le blocage de milliers de PC sous Windows XP

McAfee a annoncé que la mise à jour publiée hier pour la solution VirusScan Enterprise 8.7i SP3 contenait une erreur, et recommande à ces clients de ne pas linstaller.

La mise à jour en question a provoqué un faux positif qui a causé des graves problèmes sur des milliers de machines qui tournent sous Windows XP SP3 dans les entreprises.

Lun des fichiers .DAT de cette mise à jour a identifié le fichier svchost.exe comme un virus (w32/wecorl.a) et l'a mis en quarantaine. Résultat : une série de redémarrages infinie.

McAfee a diffusé un nouveau fichier DAT et explique la méthode à suivre pour restaurer le système.

Ce n'est pas la première fois qu'un antivirus détecte des faux positifs suite à une mise à jour. BitDefender a connu une situation identique depuis un mois, et le problème a touché les versions 64 bits des systèmes windows XP, Vista et windows 7.

Source :

False positive detection of w32/wecorl.a in 5958 DAT

Quen pensez-vous?

Quen pensez-vous?voir aussi:

la rubrique sécurité

la rubrique sécurité