Azure Confidential Computing de Microsoft protège les données en cours dutilisation dans le cloud

Azure Confidential Computing de Microsoft protège les données en cours dutilisation dans le cloudgrâce à un environnement dexécution de confiance

Microsoft a annoncé il y a quelques jours une nouvelle fonctionnalité sur sa plateforme de cloud Azure appelée « Confidential Computing ». Daprès le géant du logiciel, Azure Confidential Computing offre une protection qui, à ce jour, n'est pas disponible sur les autres clouds publics, à savoir le chiffrement des données pendant leur utilisation. « Cela signifie que les données peuvent être traitées dans le cloud avec l'assurance qu'elles sont toujours sous le contrôle du client », a annoncé Mark Russinovich, CTO de Microsoft Azure.

Les violations de données se produisent tous les jours, avec des attaquants qui arrivent à accéder à des informations personnelles, des données financières et la propriété intellectuelle des entreprises. Microsoft affirme que bien que de nombreuses infractions soient le résultat d'un contrôle d'accès mal configuré, la plupart peuvent être attribuées au fait que les données soient accessibles lors de leur utilisation, soit par l'intermédiaire de comptes d'administration, soit en utilisant des clés compromises pour accéder aux données chiffrées. Microsoft présente donc la nouvelle fonctionnalité dAzure comme une solution au problème, pour les données stockées dans le cloud.

« Malgré les contrôles avancés de cybersécurité et les mesures d'atténuation, certains clients hésitent à déplacer leurs données les plus sensibles dans le cloud, craignant des attaques contre leurs données lorsqu'elles sont utilisées. Avec Azure Confidential Computing, ils peuvent déplacer les données vers Azure en sachant qu'elles sont protégées non seulement au repos, mais également quand elles sont utilisées », explique Mark Russinovich.

Azure Confidential Computing est destiné à protéger les données contre les menaces d'insiders malveillants avec privilèges administrateur ou un accès direct au matériel sur lequel elles sont traitées. Il vise également à protéger les données contre les attaques externes qui exploitent des bogues dans le système d'exploitation, l'application ou l'hyperviseur et contre l'accès non autorisé par un tiers.

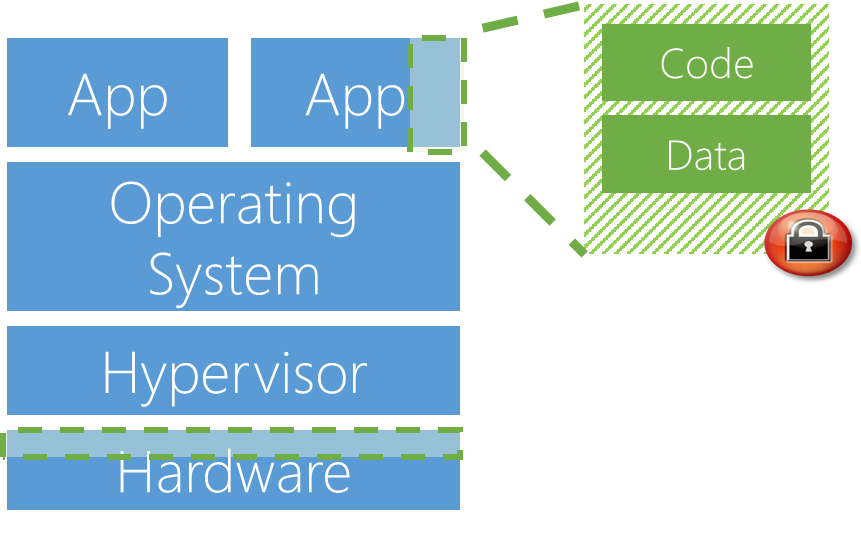

Techniquement, la nouvelle fonctionnalité garantit que lorsque les données sont « en clair », ce qui est nécessaire pour un traitement efficace, elles soient protégées dans un environnement d'exécution de confiance ou Trusted Execution Environment (TEE, également appelé enclave), comme l'illustre la figure suivante. « Les TEE garantissent qu'il n'y a aucun moyen de visualiser les données ou les opérations à l'intérieur [de lenclave] depuis l'extérieur, même avec un débogueur. Ils s'assurent même que seul le code autorisé puisse avoir accès aux données », souligne le CTO de Microsoft Azure. « Si le code est modifié ou falsifié, les opérations sont refusées et l'environnement est désactivé. Ces protections sont appliquées tout au long de l'exécution du code dans le TEE », dit-il.

Avec Azure Confidential Computing, Microsoft dit être en train de développer une plateforme qui permet aux développeurs de profiter de différents TEE sans avoir à modifier leur code. Pour le début, deux TEE sont supportés par Microsoft. Il s'agit de Virtual Secure Mode et Intel SGX.

Virtual Secure Mode (VSM) est une enclave logicielle qui est implémentée par Hyper-V dans Windows 10 et Windows Server 2016. Hyper-V empêche le code administrateur s'exécutant sur l'ordinateur ou le serveur, ainsi que les administrateurs locaux et les administrateurs des services cloud, de voir le contenu de l'enclave VSM ou modifier son exécution. En ce qui concerne Intel SGX, il s'agit d'une enclave matérielle qui est d'ailleurs offerte avec des serveurs compatibles dans le cloud public.

Azure Confidential Computing est le résultat de quatre ans de travail de l'équipe Azure avec Intel et les équipes Windows et Microsoft Research. Microsoft travaille encore avec Intel et d'autres partenaires, fournisseurs de matériels et logiciels, pour développer des TEE supplémentaires et les prendre en charge lorsqu'ils seront disponibles.

La fonctionnalité est disponible via le programme Early Access de Microsoft, qui comprend l'accès aux machines virtuelles Azure compatibles avec VSM et SGX, ainsi que des outils, des SDK et le support de Windows et Linux.

Source : Microsoft

Et vous ?

Que pensez-vous de cette nouvelle fonctionnalité ?

Que pensez-vous de cette nouvelle fonctionnalité ?Voir aussi :

Microsoft annonce la disponibilité de sa plateforme Azure App Service sur Linux, elle permet de fusionner mobile et web sur le cloud

Microsoft annonce la disponibilité de sa plateforme Azure App Service sur Linux, elle permet de fusionner mobile et web sur le cloud Microsoft apporte une nouvelle option d'archivage à Azure, qui est disponible en préversion pour les développeurs

Microsoft apporte une nouvelle option d'archivage à Azure, qui est disponible en préversion pour les développeurs Azure Stack, la déclinaison hybride de l'environnement cloud Azure, est disponible en version stable pour les partenaires hardware de Microsoft

Azure Stack, la déclinaison hybride de l'environnement cloud Azure, est disponible en version stable pour les partenaires hardware de Microsoft

Vous avez lu gratuitement 1 501 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.