Étude : le machine learning peut permettre de détecter les vols didentité en ligne dans 95 % des cas

Étude : le machine learning peut permettre de détecter les vols didentité en ligne dans 95 % des casen analysant les mouvements de la souris

Les menaces dans le cyberespace se présentent sous bien dautres formes que lutilisation dun logiciel malveillant, et cest le cas des usurpations didentité en ligne. Un acteur malveillant qui a pu avoir certaines informations sur un individu peut tenter le coup d'accéder aux comptes de ce dernier. Il existe des techniques de détection des vols didentité lorsquun utilisateur essaie de se connecter au compte dune autre personne. Mais ces techniques, en général, vont sur la base que si lutilisateur qui essaie de se connecter à un compte est le propriétaire légitime du compte, alors on peut faire appel à sa mémoire pour vérifier son identité. Cela peut se faire en lui demandant des informations quil a renseignées auparavant, par exemple un ancien mot de passe quil a utilisé. Cela signifie donc que le fournisseur du compte doit avoir ces informations.

Face à ce problème, des chercheurs italiens proposent une nouvelle approche pour détecter des vols didentité en ligne, en utilisant le machine learning et sans avoir dinformations antérieures sur lutilisateur légitime du compte.

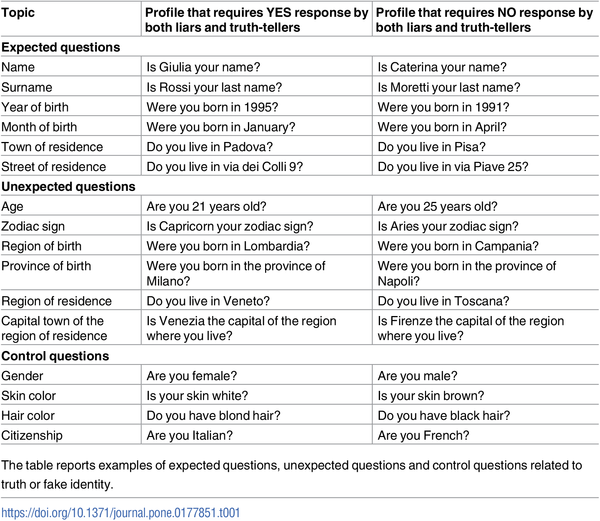

Dans l'étude, les chercheurs ont interrogé 40 personnes sur leurs informations personnelles. La moitié des répondants a été invitée à répondre avec sincérité aux questions. À lautre moitié, il a été donné des détails sur de fausses identités qu'ils devaient mémoriser et utiliser dans un quiz en ligne. Le quiz comprenait à la fois des questions attendues et questions inattendues. Les questions inattendues sont toutefois des questions auxquelles les participants peuvent répondre facilement à partir des informations dont ils disposent. Par exemple, sils sattendent à ce quon leur demande leur date de naissance, on peut plutôt leur demander leur âge. À cette question, le propriétaire légitime dun compte pourra répondre sans réfléchir, alors que le voleur didentité va dabord calculer lâge à partir de la date de naissance quil connait déjà. Il y avait aussi des questions dites de contrôle. Ce sont également des questions pour lesquelles aussi bien les utilisateurs légitimes que les usurpateurs ont les réponses.

Exemples de questions attendues, inattendues et de contrôle

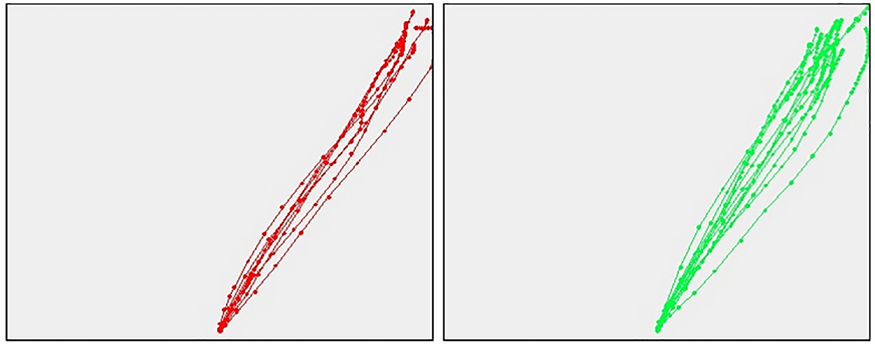

Les chercheurs ont également suivi la manière dont les répondants déplaçaient le curseur du bas de l'écran vers les réponses en haut. Dans la suite, vous pouvez apprécier la trajectoire de la souris à la fois pour les répondants légitimes et les « voleurs didentité ». La figure suivante donne la trajectoire moyenne de la souris lorsquun utilisateur légitime répond aux questions de contrôle (rouge) et aux questions inattendues (vert). Les trajectoires se réfèrent à des questions uniques.

Réponses d'un utilisateur légitime aux questions de contrôle (rouge) et questions inattendues (vert).

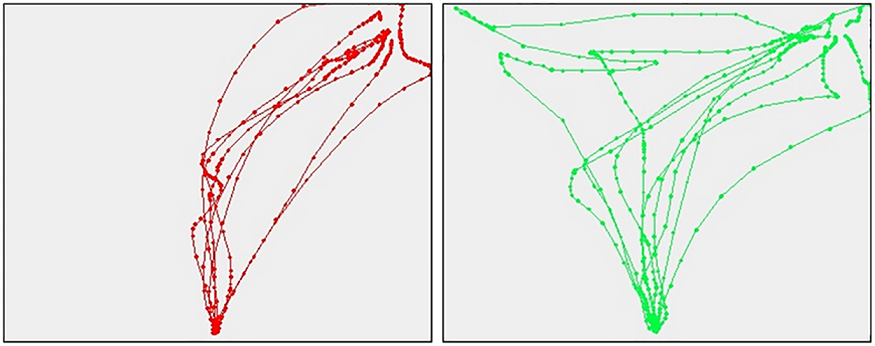

La prochaine figure donne la trajectoire moyenne de la souris lorsquun usurpateur répond aux questions de contrôle (rouge) et aux questions inattendues (vert)

Réponses d'un usurpateur aux questions de contrôle (rouge) et questions inattendues (vert)

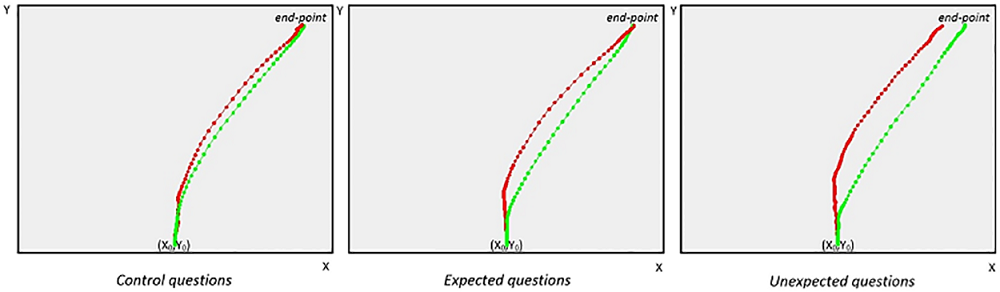

Les chercheurs ont aussi procédé à une désagrégation des réponses aux questions de contrôle, aux questions attendues et aux questions inattendues. « Nous avons analysé séparément les performances des sujets pour les questions de contrôle, attendues et inattendues », écrivent-ils dans leur rapport. Dans la figure suivante, les trajectoires pour les questions de contrôle, attendues et inattendues sont indiquées successivement de gauche à droite. La trajectoire des usurpateurs et celle des utilisateurs légitimes pour les questions de contrôle se chevauchent presque. La différence entre les deux trajectoires est maximale quand il sagit des questions inattendues. « Alors que les [utilisateurs légitimes] répondent automatiquement à des questions inattendues, les menteurs doivent "construire" et vérifier leurs réponses. Ce manque d'automatisme se reflète dans les mouvements de la souris pour enregistrer les réponses ainsi que dans le nombre d'erreurs », ont-ils expliqué.

Trajectoires de la souris pour des questions de contrôle (à gauche), des questions attendues (au centre) et des questions inattendues (à droite) pour les utilisateurs légitimes (vert) et les usurpateurs didentité (rouge).

« Les paramètres qui encodent le mouvement de la souris ont été analysés à l'aide de classificateurs de machine learning et les résultats indiquent que les trajectoires de la souris et les erreurs sur des questions inattendues distinguent efficacement les voleurs d'identité et des répondants légitimes », expliquent les chercheurs. Il faut noter que leur classificateur a atteint une précision de 95 % (38/40 participants correctement classés). « En outre, nous avons montré que les [usurpateurs] peuvent également être identifiés lorsqu'ils répondent correctement. Les questions inattendues combinées à l'analyse du mouvement de la souris peuvent identifier efficacement les participants avec des identités fausses sans avoir besoin d'informations préalables [sur le propriétaire du compte examiné] », concluent les chercheurs.

Source : Rapport de létude

Et vous ?

Que pensez-vous des résultats de cette recherche ?

Que pensez-vous des résultats de cette recherche ? Daprès vous, quelles sont ses limites ?

Daprès vous, quelles sont ses limites ?

Vous avez lu gratuitement 1 857 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.