Les utilisateurs Windows 7 et 8.1 sont vulnérables à un bogue qui permet aux sites Web de ralentir, voire de faire planter, leurs machines. Récemment découvert par une firme de sécurité russe, le bogue en question est essentiellement la reprise dun vieux bogue de lépoque de Windows 95 et 98 et exploite le fichier de système NTFS.

Les utilisateurs Windows 7 et 8.1 sont vulnérables à un bogue qui permet aux sites Web de ralentir, voire de faire planter, leurs machines. Récemment découvert par une firme de sécurité russe, le bogue en question est essentiellement la reprise dun vieux bogue de lépoque de Windows 95 et 98 et exploite le fichier de système NTFS.Pour rappel, le bogue touchant Windows 9.X était lié à la manière dont ces systèmes interprétaient les noms de fichiers spéciaux. Windows a un certain nombre de noms de fichiers qui sont « spéciaux », car ils ne correspondent à aucun fichier réel, au lieu de cela, ils représentent des périphériques matériels. Ces noms de fichiers spéciaux peuvent être consultés depuis n'importe quel emplacement du système de fichiers, même s'ils n'existent pas sur le disque.

Windows 95 et Windows 98 permettaient aux utilisateurs dutiliser des noms de fichier représentant des périphériques matériels. Le plus utilisé à lépoque était le « con » et il représentait la console physique.

Il suffisait alors quune page web faisant référence à un nom de fichier comprenant deux fois cette référence (par exemple c:\con\con) par le biais de lun de ses éléments (par exemple une image) pour faire planter le système de ses visiteurs sous Windows 95 et 98 et provoquer lapparition dun BSoD. Microsoft avait alors déployé un correctif pour éliminer cette vulnérabilité.

Notons que nimporte quel autre nom de fichier spécial en double aurait pu fonctionner, le fichier représentant la console physique était simplement le plus utilisé.

Cette fois-ci, le nouveau bogue, qui ne semble pas affecter Windows 10, utilise un autre nom de fichier spécial : $ MFT (Master File Table, qui stocke les informations requises pour récupérer des fichiers à partir d'une partition NTFS). Le fichier existe dans le répertoire racine de chaque volume NTFS, mais le pilote NTFS le gère de manière spéciale, et il est caché de la vue et inaccessible à la plupart des logiciels.

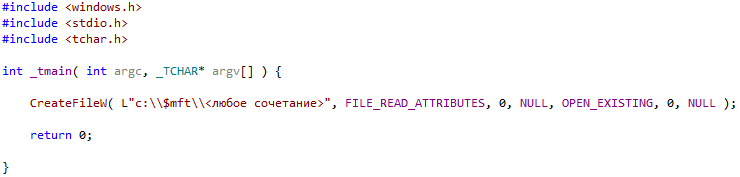

Les tentatives pour ouvrir le fichier sont normalement bloquées. Toutefois, si le nom de fichier est utilisé comme s'il s'agissait d'un nom de répertoire, par exemple, en essayant d'ouvrir le fichier c: \ $ MFT \ Stephane, alors le pilote NTFS va bloquer laccès sur le fichier sans jamais le relâcher. Conséquence ? Chaque opération subséquente d'accès au système de fichiers va attendre que le verrou soit relâché et le système va ralentir jusquà en devenir complètement paralysé. La machine pourrait alors devenir inutilisable jusquà ce quelle soit redémarrée.

Comme c'était le cas avec le bogue sur Windows 9.x, les pages Web qui utilisent le mauvais nom de fichier, à linstar dune source d'image, vont provoquer le bogue et la machine va cesser de répondre. En fonction de ce que la machine fait simultanément, vous pourrez obtenir un écran bleu. Quoi qu'il en soit, vous devrez redémarrer pour pouvoir travailler à nouveau dans les meilleures conditions. Notons que certains navigateurs vont bloquer les tentatives d'accès à ces ressources locales, mais Internet Explorer, par exemple, va tenter daccéder au mauvais fichier.

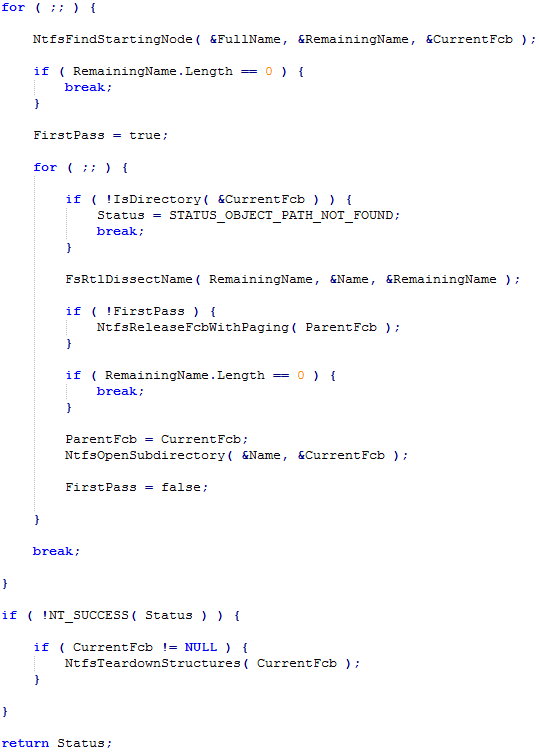

La firme de sécurité russe explique que pour comprendre le problème, vous devez comprendre le fonctionnement de la fonction NtfsCommonCreate du système de fichiers NTFS. Il est représenté sur la figure ci-dessous pseudocode très simplifié. Il ne montre que les parties de fonctions qui sont directement liées au problème.

Le système de fichiers NTFS stocke l'arborescence des fichiers/répertoires déjà ouverts. Il est donc conseillé d'augmenter la productivité pour trouver le fichier cible dans l'arborescence au lieu du volume de lecture à plusieurs reprises.

Source : billet de présentation du problème (en russe)

(faut-il préciser que c'est une blagounette ?)

(faut-il préciser que c'est une blagounette ?)