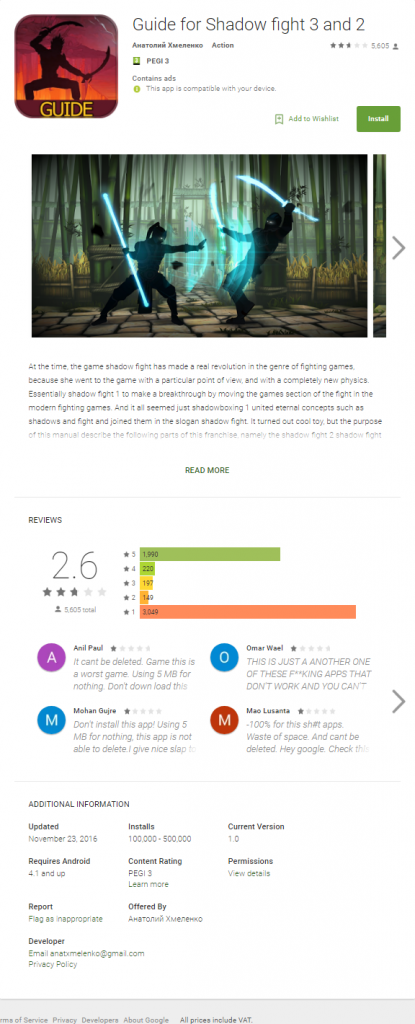

Selon des chercheurs en sécurité de Check Point, près de 2 millions dutilisateurs Android ont vu leurs dispositifs infectés par le logiciel malveillant FalseGuide, qui se trouvait caché dans 45 fausses applications d'accompagnement sur Google Store pour les jeux populaires comme Pokémon GO et FIFA mobile, la plus ancienne ayant été téléchargée sur la vitrine de téléchargement de Google depuis novembre 2016.

Selon des chercheurs en sécurité de Check Point, près de 2 millions dutilisateurs Android ont vu leurs dispositifs infectés par le logiciel malveillant FalseGuide, qui se trouvait caché dans 45 fausses applications d'accompagnement sur Google Store pour les jeux populaires comme Pokémon GO et FIFA mobile, la plus ancienne ayant été téléchargée sur la vitrine de téléchargement de Google depuis novembre 2016. Les chercheurs expliquent que, comme les logiciels malveillants Viking Horde et DressCode qui avaient été découverts sur Google Store, FalseGuide transforme les dispositifs infectés en zombie qui vont servir à monétiser les campagnes malveillantes des cybercriminels.

« FalseGuide demande une autorisation inhabituelle à l'installation : un privilège administrateur de périphérique. Le logiciel malveillant utilise le privilège administrateur pour éviter d'être supprimé par l'utilisateur, une action qui suggère normalement une intention malveillante. Le logiciel malveillant s'inscrit alors sur un sujet de messagerie Cloud Firebase qui a le même nom que l'application. Une fois inscrit sur le sujet, FalseGuide peut recevoir des messages contenant des liens vers des modules supplémentaires et les télécharger sur le périphérique infecté. Après une longue attente, nous avons pu recevoir un tel module et déterminer que le botnet est utilisé pour afficher des annonces pop-up illégitimes hors contexte, en utilisant un service en arrière-plan qui commence à s'exécuter une fois l'appareil démarré. Selon les objectifs des attaquants, ces modules peuvent contenir un code hautement malveillant destiné à la racine du périphérique, à mener une attaque DDoS ou même à pénétrer dans des réseaux privés », ont avancé les chercheurs.

Mais pourquoi les cybercriminels se sont-ils tournés vers des applications daccompagnement ? Les ingénieurs suggèrent deux raisons principales :

tout d'abord, les applications daccompagnement sont très populaires, monétisant sur le succès des applications de jeux originales ;

ensuite, les applications daccompagnement nécessitent très peu de développement et de mise en uvre des fonctionnalités. Pour les développeurs de logiciels malveillants, c'est un bon moyen d'atteindre un public étendu avec un effort minimal.

Les botnets mobiles gagnent en popularité depuis le début de l'année dernière, ont remarqué les chercheurs. Ce type de malware parvient à infiltrer Google Play en raison de la nature non malveillante du premier composant, qui ne fait que télécharger le code malveillant réel. Les applications FalseGuide ont été supprimées de la vitrine dapplications de Google. Les utilisateurs sont invités à se montrer prudents lorsquils téléchargent des applications, même de Google Store, et devraient envisager d'appliquer une protection supplémentaire à leurs appareils mobiles.

Un porte-parole de Google a déclaré : « Nous continuons daméliorer notre système ». Il na pas manqué de rappeler que lentreprise essaie de prendre des mesures immédiates chaque fois qu'une application douteuse est portée à son attention.

Source : Check Point