Les malwares de type ransomware ont le vent en poupe ces dernières années, avec probablement lune des plus fortes croissances enregistrées en 2016. Les développeurs de logiciels malveillants semblent donc se tourner vers ce type de menace qui est au centre dun business model rentable pour les cybercriminels. Daprès Kaspersky et la firme de sécurité Comodo, les pirates seraient en train dajouter des fonctionnalités spécifiques aux ransomwares à des chevaux de Troie bancaires.

Les malwares de type ransomware ont le vent en poupe ces dernières années, avec probablement lune des plus fortes croissances enregistrées en 2016. Les développeurs de logiciels malveillants semblent donc se tourner vers ce type de menace qui est au centre dun business model rentable pour les cybercriminels. Daprès Kaspersky et la firme de sécurité Comodo, les pirates seraient en train dajouter des fonctionnalités spécifiques aux ransomwares à des chevaux de Troie bancaires.Les troyens (ou chevaux de Troie) bancaires sont des programmes malveillants qui se déguisent en applications légitimes afin de voler les informations bancaires ou de cartes de crédit des utilisateurs, grâce à des attaques de phishing. Ces informations sont ensuite utilisées pour effectuer des transactions frauduleuses.

Pour soutirer de largent à leurs victimes sur les appareils mobiles, les cybercriminels ont en général recours à des techniques de blocage décran des dispositifs des utilisateurs. Elles semblent en effet plus efficaces que les ransomwares dans la mesure où contrairement à la majorité des ordinateurs, les téléphones portables offrent en général aux utilisateurs la possibilité de sauvegarder leurs données sur le cloud, donc la possibilité de les restaurer en cas de perte. Il semble toutefois que les cybercriminels ont décidé dexpérimenter les techniques utilisées par les ransomwares pour enrichir les fonctionnalités des troyens bancaires. Cest en effet le cas des développeurs de Tordow et Faketoken.

Il y a une semaine, les chercheurs de la firme de sécurité Comodo ont analysé une nouvelle version de Tordow, le premier cheval de Troie mobile bancaire pour Android qui cherche à obtenir des privilèges root sur les périphériques infectés. Avec un accès root, un attaquant pourrait donc faire presque tout ce qu'il veut. Tordow est distribué sous la forme de versions compromises dapplications populaires disponibles dans les magasins d'applications tiers. Par rapport à la version initiale documentée en septembre dernier, la nouvelle version baptisée Tordow 2.0 se distingue particulièrement par sa capacité à chiffrer les fichiers de ses victimes.

Daprès les chercheurs de Comodo, Tordow 2.0 peut aussi passer des appels téléphoniques, contrôler des messages SMS, télécharger et installer des programmes, voler des informations de connexion, accéder à des contacts. Il est également capable de visiter des pages web, manipuler des données bancaires, supprimer des logiciels de sécurité, redémarrer un appareil, renommer des fichiers et, bien sûr, agir comme ransomware et chiffrer les fichiers des victimes. Pour le chiffrement, Tordow 2.0 utilise lalgorithme AES.

Après Tordow 2.0, Kasperky Lab révèle encore quun autre cheval de Troie mobile bancaire, Faketoken, sest mis à jour avec une fonctionnalité de chiffrement des fichiers de ses victimes. Faketoken se propage à travers des jeux et applications populaires compromis par les pirates pour y injecter leur code malveillant. Une fois installé, le cheval de Troie essaie également dobtenir les droits administrateurs. Et lors du lancement de lapplication compromise, Faketoken va supprimer les icônes de certaines applications populaires (réseaux sociaux, messagerie ou navigateurs) disponibles sur lappareil et les remplacer par de nouveaux raccourcis identiques. Comme le montre la figure suivante, il peut arriver que le troyen ne réussisse pas à supprimer les raccourcis qui sont déjà sur lécran, ce qui conduit donc à des doublons, à la création des nouveaux raccourcis.

Sur le dispositif de test de Kaspersky, le cheval de Troie n'a pas réussi à supprimer les raccourcis précédents, ce qui a finalement conduit à l'apparition de doublons

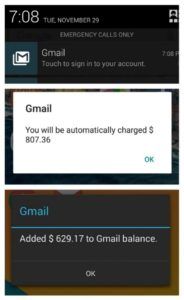

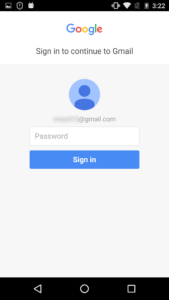

Une fois les raccourcis installés, Faketoken va télécharger une base de données avec des phrases dans 77 langues. Ces phrases seront utilisées comme message dans lopération de phishing. En fonction de la langue du système de lutilisateur, le troyen va donc afficher certains messages à lutilisateur. Dans lexemple suivant, lutilisateur reçoit un message qui semble provenir de Gmail. Si lutilisateur clique sur le message, Faketoken ouvre une page de phishing conçue pour voler les données de connexion de sa victime.

Exemple de message de phishing affiché par le troyen

Page de phishing imitant le page de connexion de Gmail

Depuis le mois de juillet, les chercheurs de Kaspersky ont remarqué quune fonctionnalité qui permet de chiffrer les fichiers des utilisateurs a été ajoutée au troyen bancaire. « Une fois que la commande appropriée est reçue, le cheval de Troie compile une liste de fichiers situés sur le périphérique (mémoire externe, carte mémoire) correspondant à une liste de 89 extensions et les chiffre », explique Roman Unuchek, chercheur chez Kaspersky. Toutefois, cest lalgorithme de chiffrement symétrique AES qui est utilisé, ce qui selon Kaspersky « laisse à l'utilisateur la possibilité de déchiffrer des fichiers sans payer de rançon ». Les fichiers ciblés par Faketoken comprennent des fichiers multimédias (images, musique, vidéos) et des documents. Il faut également noter que le cheval de Troie modifie l'extension des fichiers chiffrés en .cat.

Depuis juillet 2016, Faketoken sest propagé via plus de 2000 applications et a infecté, dans 27 pays, plus de 16000 utilisateurs, la plupart étant localisée en Russie, en Allemagne, en Ukraine et en Thaïlande.

Kaspersky note toutefois que la demande de rançon pour déchiffrer les fichiers peut ne pas vraiment être utile si la plupart des fichiers importants sur lappareil sont copiés dans le cloud. Ici encore, il faut rappeler quen évitant de télécharger des applications à partir des magasins tiers, les utilisateurs limitent fortement les risques dêtre infectés par ces troyens.

Sources : Kaspersky Lab, Comodo

Et vous ?

Qu'en pensez-vous ?

Qu'en pensez-vous ?Voir aussi :

Tordow : un malware Android capable de tout dérober de l'appareil de ses victimes en s'attribuant les privilèges root

Tordow : un malware Android capable de tout dérober de l'appareil de ses victimes en s'attribuant les privilèges root DressCode, un malware Android dissimulé dans plus de 400 applications de Google Play, susceptible de voler les données sensibles des entreprises

DressCode, un malware Android dissimulé dans plus de 400 applications de Google Play, susceptible de voler les données sensibles des entreprises