Un exploit JavaScript s'appuyant sur une faille zero day dans Firefox est activement utilisé,

Un exploit JavaScript s'appuyant sur une faille zero day dans Firefox est activement utilisé,pour viser les utilisateurs de Tor sur Windows

Mise à jour du 01 / 12 / 2016 : Mozilla et Tor publient des correctifs pour bloquer la faille critique sur Firefox

Mozilla et Tor ont publié des correctifs pour Firefox et le navigateur Tor basé sur Firefox afin de bloquer une attaque visant à découvrir ladresse IP réelle des utilisateurs du réseau en oignon. Le problème, que Mozilla a classé dans la catégorie critique pour Firefox, a été corrigé dans la version 50.0.2 de Firefox selon les notes de version de Mozilla. Le bogue affecte également le client email Thunderbird de Mozilla et a été corrigé dans sa version 45.5.1.

« La faille de sécurité qui a provoqué cette publication urgente est déjà activement exploitée sur les systèmes Windows. Même s'il n'existe actuellement, à notre connaissance, aucun exploit similaire pour les utilisateurs OS X ou Linux, le bogue sous-jacent affecte également ces plates-formes. Nous recommandons fortement à tous les utilisateurs d'appliquer la mise à jour à leur Tor Browser immédiatement. Un redémarrage est nécessaire pour quil soit effectif », a indiqué le Projet Tor.

Source : projet Tor, note de version Mozilla

Un exploit JavaScript sappuyant sur faille zero day dans Firefox a été repéré durant des attaques visant les utilisateurs Tor. Lexistence de cet exploit a été porté à la connaissance du public via une liste de diffusion du projet Tor.

« Il s'agit d'un exploit de Javascript activement utilisé contre le navigateur Tor NOW. Il consiste en un fichier HTML et un fichier CSS, les deux étant liés et obscurcis. La fonctionnalité exacte est inconnue mais elle a accès à "VirtualAlloc" dans le "kernel32.dll" et se diffuse à partir de là »

Bien que l'analyse de l'exploit est toujours en cours, un désassemblage du code de la charge utile qui a été postée sur GitHub montre qu'il est similaire à un exploit JavaScript de 2013 qui sappuyait lui aussi sur une faille zero day. L'exploit en question provoquait une corruption de la mémoire et exécutait un code d'attaque pour trouver l'adresse IP réelle d'un utilisateur de TOR ainsi que l'identificateur MAC de sa carte réseau, informations qui étaient par la suite relayées à un serveur.

Cet exploit était loeuvre du FBI qui ciblait alors les utilisateurs du réseau TOR ayant accès à la pornographie juvénile. Notons également que plus tôt cette année, Mozilla a demandé à un tribunal dans le district de Washington d'exiger que le gouvernement divulgue une faille exploitée par les forces de lordre en 2015 dans une opération visant les suspects de pornographie juvénile.

« Quand j'ai remarqué les similitudes avec l'ancien shellcode, j'ai dû vérifier les dates pour m'assurer que je ne regardais pas une publication datée dil y a trois ans », a expliqué lutilisateur au pseudonyme TheWack0lian, qui sest chargé du désassemblage du code sur GitHub.

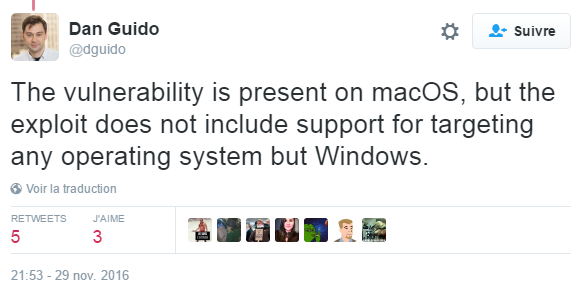

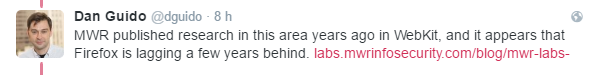

Le chercheur en sécurité et PDG de TrailofBits, Dan Guido, a noté que MacOS est également vulnérable. Cependant, l'exploit ne cible actuellement que Firefox sur Windows. Il a également expliqué que ce genre de faille a été découverte il y a des années sur Webkit, mais quelles nont pas été corrigées sur Firefox. La vulnérabilité est difficile à exploiter sur Google Chrome et Microsoft Edge a cause de la partition de mémoire, une atténuation qui n'est pas présente dans Firefox comme la souligné Guido.

Pour le moment, rien ne permet de conclure sur lidentité de lentité derrière lexploit JavaScript actuel, qui tente d'envoyer des informations à un serveur situé en France, mais TrailorBits pense quil a été écrit de zéro.

Les développeurs Mozilla et Tor Browser devraient publier rapidement des mises à jour pour résoudre ce problème de sécurité selon Roger Dingledine, directeur et co-fondateur du Projet Tor.

Source : Courriel dans la liste de diffusion de Tor, analyse de la charge utile (GitHub), Twitter Dan Guido

Voir aussi :

Des membres du projet Tor appellent à un boycott du réseau le 1er septembre suite à l'affaire Appelbaum et à une infiltration supposée de la CIA

Des membres du projet Tor appellent à un boycott du réseau le 1er septembre suite à l'affaire Appelbaum et à une infiltration supposée de la CIA Une centaine de nuds sur le réseau Tor utilisés pour espionner des services cachés, le projet envisage de prendre rapidement des mesures

Une centaine de nuds sur le réseau Tor utilisés pour espionner des services cachés, le projet envisage de prendre rapidement des mesures Tor Browser 6.0 : le navigateur dédié au réseau anonyme Tor se renforce sur le plan sécurité et apporte un meilleur support pour la vidéo HTML5

Tor Browser 6.0 : le navigateur dédié au réseau anonyme Tor se renforce sur le plan sécurité et apporte un meilleur support pour la vidéo HTML5

Vous avez lu gratuitement 2 634 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.