Mr Robot est une série actuellement diffusée sur France 2 qui met sur scène Elliot Alderson, un ingénieur en sécurité informatique pour le compte de Allsafe Security qui est épris de justice et se lance dans le « piratage éthique » pour défendre son idéal. Par la suite, il va être en contact avec un groupe dhacktivistes dont lobjectif est de complètement changer le système et qui sont dirigés par le fameux Mr Robot.

Mr Robot est une série actuellement diffusée sur France 2 qui met sur scène Elliot Alderson, un ingénieur en sécurité informatique pour le compte de Allsafe Security qui est épris de justice et se lance dans le « piratage éthique » pour défendre son idéal. Par la suite, il va être en contact avec un groupe dhacktivistes dont lobjectif est de complètement changer le système et qui sont dirigés par le fameux Mr Robot.Comme cest le cas avec plusieurs séries, il arrive souvent quaprès un épisode, les téléspectateurs se lancent dans des conversations sur les réseaux sociaux pour discuter sur la faisabilité de tel ou tel exploit. Aussi, les producteurs ont voulu se référer autant que possible à la réalité technologique. Aussi, il nont pas hésité à faire subtilement connaître un peu plus Linux au grand public.

Les environnements de bureau Linux : dans lépisode un de la première saison, des directeurs dE-Corp, le plus gros client dAllsafe Security, font irruption dans ses locaux pour une réunion de crise suite à une attaque sur leur réseau. Lun deux (le directeur technique adjoint Tyrell Wellick) sarrête, jette un coup dil sur lordinateur dElliot, remarque que celui-ci utilise GNOME et lui confie quil utilise encore lenvironnement de bureau KDE : « je sais que lenvironnement de bureau GNOME est censé être meilleur, mais vous savez ce quon dit : les vieilles habitudes ont la vie dure ». Ce qui provoque la surprise dElliot qui se demande comment un cadre peut bosser sous Linux.

Lun des avantages mis en avant par Linux est la personnalisation et la zone les éléments figurants parmis les plus importants lorsquon parle de personnalisation sont les environnements de bureau. Les environnements de bureau les plus populaires sont GNOME et KDE. Ici, non seulement le téléspectateur apprend lexistence de ces deux environnements de bureau, mais en plus il a une petite perception de lutilisation de Linux en entreprise.

Le processus init : pour des personnes ne disposant pas dune culture informatique suffisante, certains des noms donnés aux épisodes de la saison 2 peuvent sembler très bizarres. Il faut dire que chaque épisode contient une mention de cette commande. Par exemple, lépisode 4 de la saison 2 est appelé eps2.2_init1.asec, lépisode 7 de la même saison est appelé eps2.7_init5.fve. Init fait partie des séquences de démarrage sur les systèmes d'exploitation basé sur Linux.

Init 1 correspond à lactivation du mode mono-utilisateur ou maintenance. Init 5 pour sa part est parfois utilisé pour lancer l'environnement graphique. Ces niveaux de fonctionnements sont liés au déroulement dun épisode et opposent la « normalité » au « dépannage ».

Au passage notons que les noms des épisodes (en Anglais) ont plus ou moins trait à linformatique. Par exemple, le premier épisode de la saison un a pour intitulé eps1.0_hellofriend (Hello Friend comme Hello World, le premier test proposé lors de létude des entrées sorties avec un programme), lépisode deux eps1.1_ones-and-zer0es (les binaires), eps1.4_3xpl0its (les exploits).

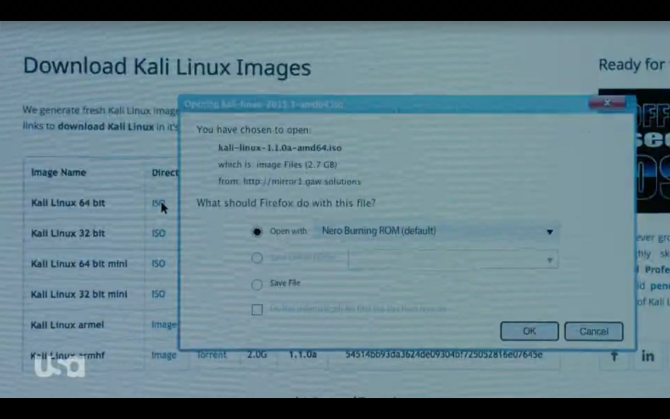

Kali Linux : dans lépisode 5 de la saison 1 mais aussi dans lépisode 10 de la saison 2, il est fait référence à la distribution Kali Linux. Il sagit dun système dexploitation complet avec des outils de pénétration configurés et prêts à être utilisés. Cette distribution des centaines doutils de ce type qui vont de John the Ripper (un outil pour déchiffrer les mots de passe) à Wireshark (un analyseur de paquet) sans compter Wget (un sous-programme Linux pour envoyer des requêtes HTTP qui est utilisé habituellement pour télécharger une page web ou un fichier dun serveur web à la fenêtre du terminal. Il peut également être utilisé pour compromettre un système en utilisant par exemple une des plus importantes vulnérabilités de 2014 : le shellshock bug).

Cest de cette distribution quElliot se sert principalement pour déployer ses exploits. Si vous avez déjà entendu parlé de distributions Linux comme Ubuntu, Linux Mint, Fedora et CentOS, à moins que vous ne soyez vous même un hacker, vous ne serez probablement pas un habitué de cette distribution. .

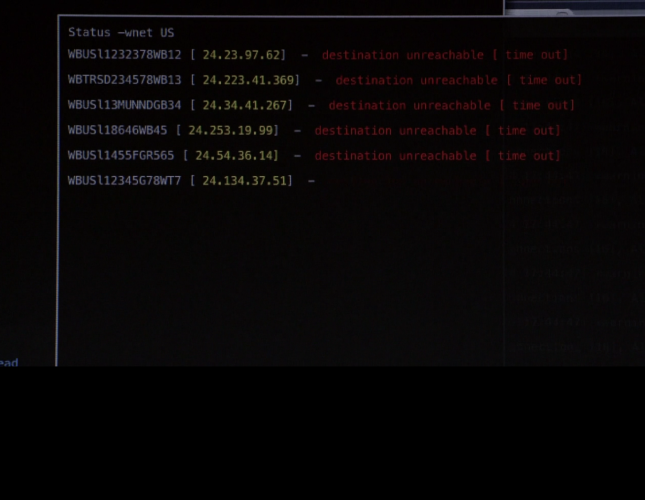

La ligne de commande : dans la série, la ligne de commande est très souvent montrée.

Les commandes shell : si la série montre souvent la ligne de commande, elle montre également les commandes en action. Des fans de la série ont lancé une discussion en ligne pour chercher à vérifier si les commandes Unix étaient réelles ou factices.

LIRC (internet Relay Chat) ; essentiel à la communauté Linux, Elliot et ses camarades hacktivistes sen servent sur une base régulière. Des téléspectateurs ont pris des captures décran pour voir les clients IRC. Lun deux a réussi à trouver comment pénétrer lIRC dElliot et de Darlène. Curieusement, cela sest avéré totalement fonctionnel.

Non seulement M. Robot cherche à se rapprocher le plus possible de la réalité technique, mais en plus, la série encourage des téléspectateurs à expérimenter.

Source : Make Use Of

Et vous ?

Pensez-vous que la série Mr Robot peut contribuer à populariser Linux ? Pour quelles raisons ?

Pensez-vous que la série Mr Robot peut contribuer à populariser Linux ? Pour quelles raisons ? Pouvez-vous citer le nom d'une série (avec la technologie/technique associée) qui peut, selon vous, contribuer à rendre une technologie/technique populaire ?

Pouvez-vous citer le nom d'une série (avec la technologie/technique associée) qui peut, selon vous, contribuer à rendre une technologie/technique populaire ? Voir aussi :

Il est possible de rooter des téléphones Android en se basant sur la faille Dirty Cow, qui a affecté Linux pendant 9 ans

Il est possible de rooter des téléphones Android en se basant sur la faille Dirty Cow, qui a affecté Linux pendant 9 ans Une vulnérabilité permettant des élévations de privilèges sur Linux indétectée pendant 9 ans, « la plus grande jamais répertoriée » selon un chercheur

Une vulnérabilité permettant des élévations de privilèges sur Linux indétectée pendant 9 ans, « la plus grande jamais répertoriée » selon un chercheur

la blonde qui ne sert à rien et qui est responsable de je ne sais quoi dans la boite et qui ne sait pas ce qu'est un rootkit, wut?!

la blonde qui ne sert à rien et qui est responsable de je ne sais quoi dans la boite et qui ne sait pas ce qu'est un rootkit, wut?!  Tellement de fou rire dans cette série !

Tellement de fou rire dans cette série !