Shadow Brokers : des documents d'Edward Snowden suggèrent que les exploits piratés appartiennent à la NSA,

Shadow Brokers : des documents d'Edward Snowden suggèrent que les exploits piratés appartiennent à la NSA, l'agence américaine sabstient de tout commentaire

Il y a quelques jours, un groupe de pirates qui se font appeler « The Shadow Brokers » a affirmé être parvenu à mettre la main sur des exploits appartenant au groupe « Equation Group », que Kaspersky avait identifié comme étant le « dieu » du cyberespionnage. Sur son site web, The Shadow Brokers a publié un échantillon dexploits quil a pu récupérer, afin de prouver quils avaient effectivement réussi le piratage. La communauté des chercheurs a analysé ces échantillons et nombreux sont ceux qui ont affirmé quil sagit bel et bien dexploits légitimes. Plus tard, Cisco et Fortinet vont eux aussi jeter un coup dil et publier une annonce où ils confirment lauthenticité de ces exploits et invitent leurs clients à effectuer des mises à jour de sécurité.

Si des hypothèses ont indiqué que ce fameux « dieu » du cyberespionnage est en réalité un groupe de pirates soutenus par un État, certains, comme Kaspersky, ont pensé que Equation Group est en réalité rattaché à la NSA, ne manquant pas de sexprimer avec précaution, sans doute de peur dinciter à des représailles diplomatiques. Toutefois, la NSA, qui est la victime supposée de ce piratage, sest bien gardée de formuler un commentaire officiel, évitant ainsi de confirmer ou dinfirmer son lien avec Equation Group.

Pourtant, après le piratage, le quotidien Intercept vient confirmer que, sur la base de documents fournis par Edward Snowden qui nont pas encore été publiés, larsenal de cyberarmes porte bien la marque de fabrique de la NSA : « la provenance du code a été le centre dun débat houleux cette semaine au sein de la communauté des experts en sécurité et, bien que la question de savoir comment le piratage a eu lieu demeure encore un mystère, une chose est désormais au-delà de toute spéculation : le logiciel malveillant porte lempreinte numérique de la NSA et est clairement en provenance de lagence ». Quelle est cette fameuse empreinte numérique ?

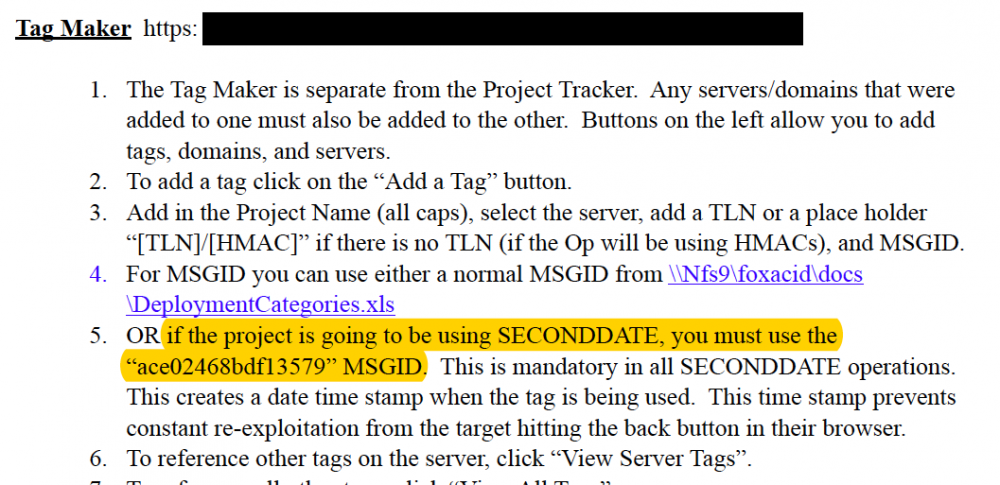

Intercept évoque une instruction émanant dun manuel dimplantation de logiciel malveillant, qualifié top secret par lagence, qui a été fourni par Snowden et na pas encore été porté à la connaissance du public. « Le projet de manuel indique aux opérateurs de la NSA de suivre leur utilisation d'un programme de logiciel malveillant en utilisant une chaîne spécifique de 16 caractères, "ace02468bdf13579". Cest exactement la même chaîne de caractères qui apparaît sur le code de SECONDDATE qui a été dévoilé par The Shadow Brokers ». Le même nom de code était employé dans les documents fournis par Snowden.

SECONDDATE, qui est décrit comme étant un outil « conçu pour intercepter les requêtes web et rediriger les navigateurs sur des ordinateurs ciblés vers un serveur web de la NSA, lequel va en retour infecter ces ordinateurs », aurait infecté des millions dordinateurs de par le monde. « Sa publication par The Shadows Brokers, ainsi que des douzaines dautres outils malveillants, marque la première fois quune copie des logiciels offensifs de la NSA sont portés à la connaissance du public, donnant un aperçu de ce à quoi ressemblent les systèmes complexes décrits dans les documents de Snowden lorsquils sont déployés dans le monde réel, ainsi que des preuves concrètes du fait que les pirates de la NSA nont pas toujours le dernier mot en ce qui concerne lexploitation dun ordinateur ».

Matthew Green, cryptographe à la Johns Hopkins University, a avancé que « le danger de ces exploits est qu'ils peuvent être utilisés pour cibler toute personne qui se sert dun routeur vulnérable. Cest comme si vous aviez laissé des outils de crochetage dans la cafétéria dun lycée. Dans les faits, la situation est pire parce que parmi ces exploits, nombreux sont ceux qui ne sont pas disponibles par d'autres moyens. Alors ce nest que maintenant que sont informés les constructeurs de pare-feu et de routeurs, qui ont besoin de les corriger, ainsi que les clients qui sont vulnérables.

Ainsi, le risque est double : tout dabord, la personne ou le groupe de personnes qui ont volé ces informations auraient pu les utiliser contre nous. Sil sagit bien de la Russie, alors nous pouvons supposer qu'ils ont probablement leurs propres exploits, mais il n'y a pas besoin de leur donner plus. Et maintenant que les exploits ont été publiés, nous courons le risque que les criminels lambda les utilisent contre des entreprises prises pour cibles » .

Source : Intercept

Vous avez lu gratuitement 1 353 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.