Les cyberattaques continuent de croître en nombre et en complexité. Pourtant, la grande majorité des responsables en entreprises semblent encore vraisemblablement ignorer la vulnérabilité de leurs réseaux et données.

Les cyberattaques continuent de croître en nombre et en complexité. Pourtant, la grande majorité des responsables en entreprises semblent encore vraisemblablement ignorer la vulnérabilité de leurs réseaux et données.A la demande de Lancope, l'institut de recherche Ponemon a mené une enquête auprès de 674 professionnels des TIC et de la sécurité aux États-Unis et au Royaume-Uni qui sont impliqués dans les activités de CSIRT (centre d'alerte et de réaction aux attaques informatiques) de leur organisation. L'étude conclut par des recommandations clés pour les organisations qui cherchent à améliorer leur processus de réponse aux incidents. Voici les principales conclusions de l'étude :

-68% du panel explique que leur organisation a connu une violation de la sécurité ou un incident dans les 24 derniers mois. 46% dit qu'un autre incident est imminent et pourrait se produire dans les six prochains mois.

-88% du panel a indiqué ne pas communiquer pas régulièrement avec la direction générale sur les potentielles cyber-attaques potentielles contre leur organisation.

-50% des répondants n'ont pas adopté des mesures opérationnelles significatives pour mesurer l'efficacité globale de la réponse aux incidents.

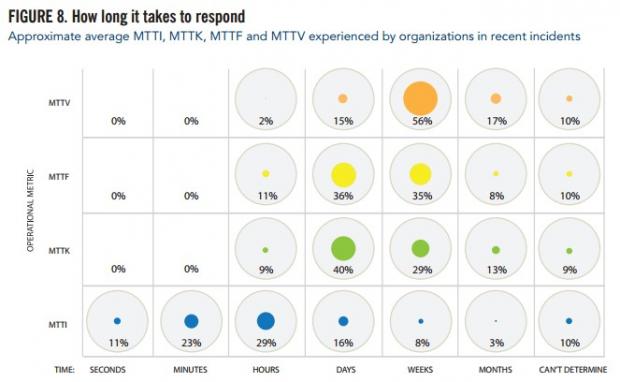

-Alors que la plupart des organisations ont dit qu'elles pouvaient identifier un incident de sécurité dans un espace de quelques heures, il faut tout un mois, en moyenne, pour effectuer un processus d'enquête sur les incidents, le rétablissement du service et de la vérification.

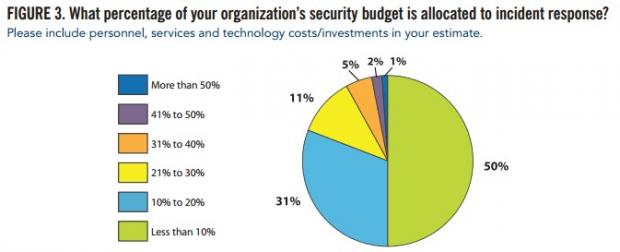

- Le panel estime que moins de 10% de leurs budgets de sécurité sont utilisés pour les activités de réponse aux incidents, et la plupart disent que leurs budgets de réponse aux incidents n'ont pas augmenté au cours des 24 derniers mois.

- 80% des répondants affirment que l'analyse des pistes de vérification à partir de sources comme NetFlow et des paquets capture est l'approche la plus efficace pour détecter les incidents et violations de sécurité. Ce choix a été plus populaire que les systèmes de détection d'intrusion et un logiciel anti-virus.

«Notre recherche indique que les organisations ne communiquent pas avec les chefs d'entreprise sur les menaces de sécurité informatique», a conclu le rapport. «Que ce soit parce qu'ils ont peur d'admettre les réalités des personnes pour lesquelles ils travaillent, ou parce qu'ils ne savent pas comment articuler ces réalités en dollars et en cents termes qui sont pertinents pour les décideurs d'entreprise, les conséquences sont les mêmes».

Source : Document (au format PDF)

Et vous ?

Qu'en pensez-vous ?

Qu'en pensez-vous ?