Avec les révélations dEdward Snowden sur le projet PRISM de la NSA, il est tout à fait logique que les internautes veuillent protéger leurs vies privées et aussi conserver la confidentialité de leurs communications.

Avec les révélations dEdward Snowden sur le projet PRISM de la NSA, il est tout à fait logique que les internautes veuillent protéger leurs vies privées et aussi conserver la confidentialité de leurs communications.Lexplosion du trafic du réseau TOR observée il y a quelque temps de cela, aurait pu être interprétée par nimporte quel esprit rationnel comme lexpression du ras-le-bol dune multitude dutilisateurs suite à lespionnage dont ils sont victimes, ou ladoption massive du pack proposé par The Pirate Bay pour ceux qui voudraient préserver leur anonymat tout en téléchargeant des fichiers avec le protocole P2P, ou même la population syrienne qui voudrait continuer de communiquer sur internet en évitant la censure gouvernementale.

Toutefois, le blog de FOX IT propose une autre explication plausible. Pour ce dernier, le réseau TOR serait tout simplement victime du trafic généré par un vaste botnet.

Justifications : le malware en charge du botnet se fait appeler SBC (une variante du Mevade.a), et les chercheurs ont suivi son évolution.

Au départ ce dernier se servait des réseaux Peer to Peer et du protocole HTTP pour la transmission des commandes aux ordinateurs zombies du botnet. Désormais, il utilise le réseau TOR à cet effet.

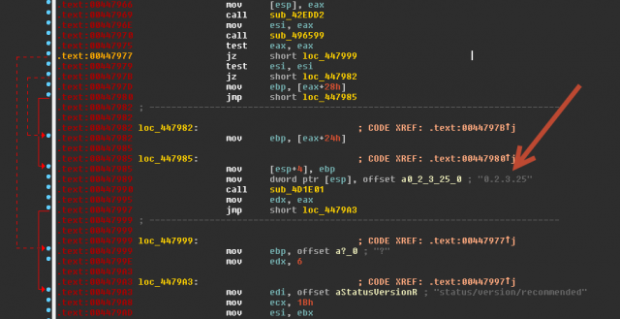

Pour preuve, la grande majorité des clients TOR qui se sont connectés récemment exécutaient les versions 0.2.3.x du logiciel (consulter le listing de désassemblage ci-dessous).

En recoupant ces informations avec la distribution massive du botnet (les États-Unis et le Japon sont les pays les plus touchés), les chercheurs retrouvent le peak de connexions massives à TOR observé récemment.

Par ailleurs, pour savoir si un ordinateur est infecté, rechercher lexécutable wins.exe à laide du chemin qui suit : %SYSTEM%\config\systemprofile\Local Settings\Application Data\Windows Internet Name System\wins.exe

Source : blog FOX IT

Et vous ?

Qu'en pensez-vous ?

Qu'en pensez-vous ?